OpenClaw Mendarat di AWS, Kerentanan Keamanan Serius Mengekspos Lebih dari 4 Puluh Ribu Instance Cloud

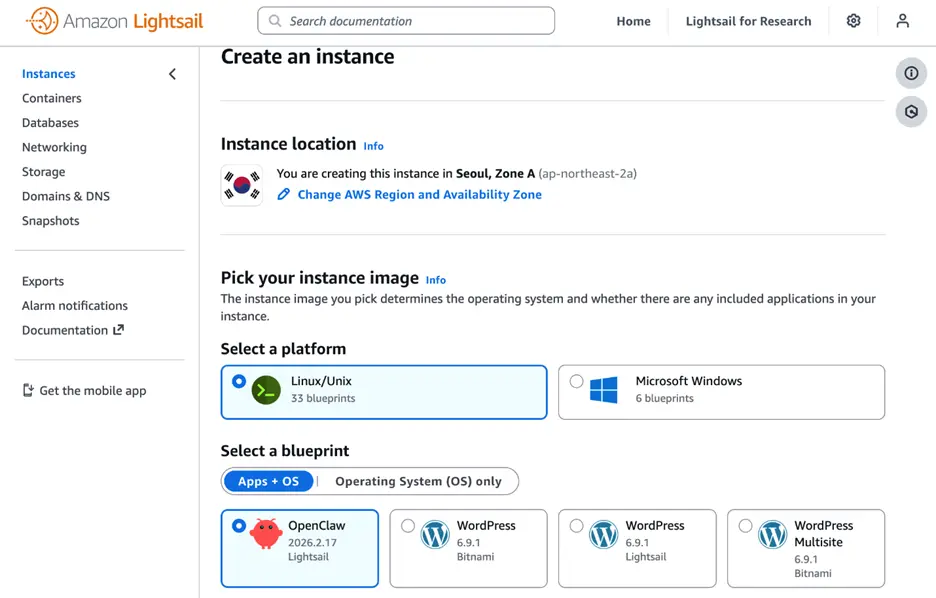

Layanan Amazon Lightsail dari Amazon Web Services (AWS) baru-baru ini meluncurkan layanan deployment hosting satu-klik untuk OpenClaw, menyediakan solusi penyebaran cloud yang disederhanakan untuk kerangka kerja agen AI ini. Namun, peluncuran ini bertepatan dengan terus memburuknya krisis keamanan OpenClaw, dengan laporan menemukan 42.900 instance terbuka yang terekspos di 82 negara di seluruh dunia.

AWS Lightsail Hosting Deployment: Detail Teknis dan Posisi

AWS menyatakan bahwa integrasi ini dilakukan sebagai respons terhadap banyaknya tantangan konfigurasi kompleks yang dihadapi pelanggan saat mengatur OpenClaw secara mandiri. Gambar blueprint Lightsail telah dikonfigurasi sebelumnya dengan Amazon Bedrock (dengan integrasi default Claude Sonnet 4.6), dan secara otomatis membuat peran IAM yang diperlukan melalui skrip CloudShell. Setelah pengguna memilih blueprint OpenClaw, mereka dapat berinteraksi dengan agen AI melalui browser dan pasangan kredensial SSH, serta melalui WhatsApp, Telegram, Slack, Discord, atau antarmuka web.

Dari latar belakang popularitasnya, kenaikan OpenClaw sangat cepat: dibuat oleh Peter Steinberger pada November 2025 (awal disebut Clawdbot, kemudian berganti nama menjadi Moltbot dan akhirnya OpenClaw dua kali), menyebar secara viral pada awal 2026, dalam beberapa minggu mengumpulkan 100.000 bintang, dan saat ini telah melampaui Linux dan React sebagai repositori dengan jumlah bintang tertinggi di GitHub yang bukan proyek teragregasi. Steinberger bergabung dengan OpenAI pada Februari tahun ini, dan saat ini OpenClaw telah bertransformasi menjadi yayasan open-source independen yang didanai oleh OpenAI.

CVE-2026-25253 dan Eksposur Instance Skala Besar: Gambaran Keamanan Saat Ini

Tantangan keamanan utama yang dihadapi dalam peluncuran AWS ini adalah kerentanan serius yang telah terdokumentasi secara lengkap dan fenomena eksposur massal yang diakibatkannya:

CVE-2026-25253 (diungkapkan 1 Februari): Mempengaruhi semua deployment OpenClaw sebelum versi 2026.1.29, memungkinkan penyerang untuk melakukan eksekusi kode jarak jauh secara satu-klik dengan mencuri token WebSocket; penyerang dapat membuat URL berbahaya yang, ketika diklik pengguna, secara otomatis mengirim token otentikasi ke server yang dikendalikan penyerang, tanpa tindakan lain dari pengguna.

Statistik Skala Eksposur: Hunt.io menemukan lebih dari 17.500 instance terbuka; Bitsight mencatat lebih dari 30.000 instance terbuka antara Januari dan Februari; SecurityScorecard melakukan pemindaian global dan mengonfirmasi 42.900 instance terbuka, di mana 15.200 di antaranya telah dikonfirmasi memiliki kerentanan RCE.

Konsentrasi Deployment Cloud: 98,6% dari instance terbuka berjalan di platform cloud seperti DigitalOcean, Alibaba Cloud, Tencent Cloud, dan AWS, bukan di jaringan rumah, menunjukkan bahwa instance ini banyak digunakan di lingkungan perusahaan dan pengembang.

Target Pencurian Kredensial: Setiap instance OpenClaw menyimpan API key untuk layanan seperti Claude, OpenAI, dan Google AI, menjadikannya target prioritas tinggi bagi pencurian kredensial oleh penyerang.

Respon dari pemerintah juga telah muncul: Kementerian Perindustrian dan Informasi China mengeluarkan peringatan keamanan, dan perusahaan teknologi Korea Selatan melarang penggunaan internal OpenClaw.

Polusi Rantai Pasokan dan Risiko Keamanan Struktural

Selain kerentanan yang diketahui, para peneliti keamanan mengungkapkan masalah struktural yang lebih dalam:

Polusi Rantai Pasokan ClawHub: Bitdefender menemukan sekitar 900 paket berbahaya di pusat keahlian OpenClaw, ClawHub, yang mewakili 20% dari semua keahlian yang dirilis. Paket berbahaya ini termasuk malware yang menyamar sebagai utilitas, seperti pencuri kredensial, backdoor untuk akses permanen, dan malware canggih yang menggunakan payload yang dibingkai untuk menghindari pemeriksaan kode. Keahlian OpenClaw berjalan dengan hak istimewa tingkat sistem, dapat mengakses pesan, API key, dan file secara langsung, sehingga dampak serangan rantai pasokan jauh lebih merusak dibandingkan ekosistem npm atau PyPI.

Serangan Injeksi Prompt: Penelitian dari Giskard menunjukkan bahwa prompt yang dirancang dengan cermat dapat mengekstrak API key, variabel lingkungan, dan kredensial rahasia dari agen yang sedang berjalan, yang merupakan masalah struktural yang tidak dapat diselesaikan secara mendasar oleh mekanisme sandbox yang disediakan blueprint Lightsail.

Dokumen AWS mengakui bahwa “menjalankan OpenClaw secara tidak tepat dapat menimbulkan ancaman keamanan,” dan menyarankan agar tidak membuka gateway publik, secara rutin mengganti token, dan menyimpan kredensial dalam variabel lingkungan daripada file konfigurasi—namun panduan ini tidak menyediakan penjelasan lengkap tentang penguatan keamanan.

Pertanyaan Umum

Apakah langkah keamanan yang disediakan oleh AWS Lightsail cukup melindungi pengguna OpenClaw dari kerentanan yang diketahui?

Blueprint Lightsail menyediakan sandbox execution, otentikasi perangkat, dan akses otomatis melalui TLS/HTTPS, yang dapat mengurangi beberapa vektor serangan. Namun, ini tidak dapat mengatasi kerentanan seperti CVE-2026-25253 yang memerlukan upgrade ke versi tertentu (AWS harus secara jelas menyebutkan persyaratan versi), dan juga tidak menyelesaikan masalah injeksi prompt atau polusi rantai pasokan ClawHub secara mendasar.

Haruskah perusahaan menjalankan OpenClaw di lingkungan produksi?

Studi dari Token Security menunjukkan bahwa 22% organisasi memiliki karyawan yang menjalankan OpenClaw secara mandiri tanpa izin TI, membentuk apa yang disebut “AI bayangan.” Sebelum secara resmi mengadopsi versi hosting AWS Lightsail, perusahaan harus melakukan evaluasi lengkap: (1) apakah sudah upgrade ke versi yang memperbaiki CVE-2026-25253; (2) apakah semua keahlian ClawHub berasal dari sumber yang terpercaya; (3) apakah hak istimewa tingkat sistem (akses file, eksekusi skrip, kontrol browser) sesuai dengan kebijakan keamanan organisasi.

Setelah OpenClaw bertransformasi menjadi yayasan open-source yang didanai oleh OpenAI, apakah masalah keamanan membaik?

Saat ini, OpenClaw telah bertransformasi menjadi yayasan open-source independen yang didanai oleh OpenAI, dengan komunitas yang diotorisasi MIT yang akan terus mengembangkan proyek ini. Secara teori, struktur yayasan menawarkan model tata kelola yang lebih berkelanjutan dan mengurangi risiko dari satu pemelihara tunggal. Namun, masalah polusi rantai pasokan ClawHub mencerminkan kekurangan mekanisme pemeriksaan dalam ekosistem secara keseluruhan, yang membutuhkan yayasan untuk membangun proses peninjauan paket yang lebih ketat, bukan hanya mengandalkan perubahan struktur organisasi.