LiteLLM peretasan racun kejadian: 500 ribu kredensial bocor, dompet crypto mungkin dicuri, bagaimana cara memeriksa apakah terpengaruh?

Penulis: HIBIKI, Kota Kripto

LiteLLM mengalami serangan rantai pasokan, ratusan GB data, 500.000 kredensial bocor

Dengan jumlah unduhan harian mencapai 3,4 juta, paket open-source AI LiteLLM merupakan jembatan penting bagi banyak pengembang untuk menghubungkan berbagai model bahasa besar (LLM), namun baru-baru ini menjadi target peretas. Kaspersky memperkirakan, serangan ini menyebabkan lebih dari 20.000 repositori kode terekspos pada risiko, dan peretas mengklaim telah mencuri ratusan GB data rahasia serta lebih dari 500.000 kredensial akun, memberikan dampak serius pada pengembangan perangkat lunak global dan lingkungan cloud.

Setelah ditelusuri oleh ahli keamanan siber, ditemukan bahwa sumber insiden peretasan LiteLLM adalah alat keamanan open-source Trivy yang digunakan banyak perusahaan untuk memindai kerentanan sistem.

Ini adalah serangan rantai pasokan bersarang yang khas (Supply Chain Attack), peretas mulai dari alat kepercayaan hulu yang bergantung pada target, dengan diam-diam menyisipkan kode berbahaya, seperti meracuni sumber air di pabrik air minum, sehingga semua peminum terpapar tanpa menyadarinya.

Sumber gambar: Trivy | Sumber insiden peretasan LiteLLM adalah alat keamanan open-source Trivy yang digunakan banyak perusahaan untuk memindai kerentanan sistem.

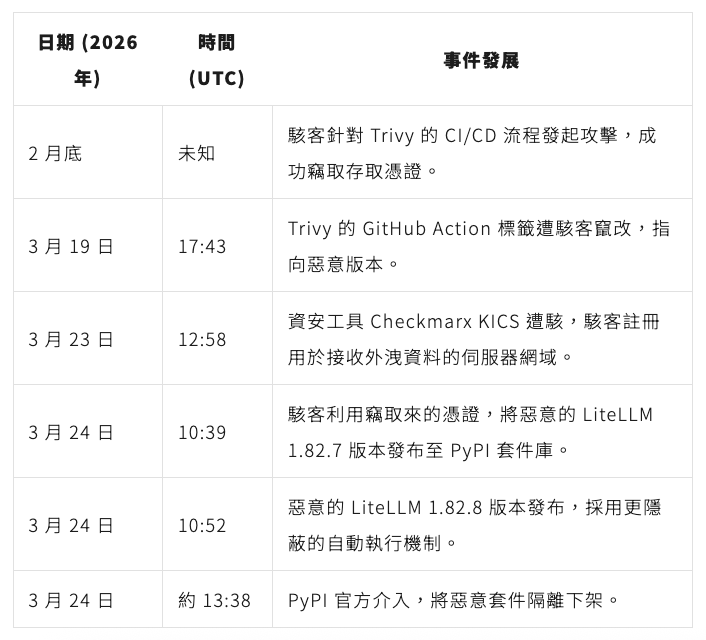

Proses lengkap insiden peretasan LiteLLM: dari alat keamanan ke paket AI yang meledak bertubi-tubi

Menurut analisis perusahaan keamanan Snyk dan Kaspersky, insiden peretasan LiteLLM sudah mulai dipersiapkan sejak akhir Februari 2026.

Peretas memanfaatkan celah CI/CD GitHub (sejenis proses otomatisasi pengujian dan penerbitan perangkat lunak), mencuri kredensial akses (Token) dari pengelola Trivy. Karena kredensial tidak dicabut sepenuhnya, peretas pada 19 Maret berhasil memanipulasi label rilis Trivy, sehingga proses otomatisasi mengunduh alat pemindai yang mengandung kode berbahaya.

Selanjutnya, peretas menggunakan metode yang sama pada 24 Maret untuk mengendalikan hak rilis LiteLLM dan mengunggah versi 1.82.7 dan 1.82.8 yang mengandung kode berbahaya.

Saat itu, pengembang Callum McMahon saat menguji ekstensi editor Cursor, sistem secara otomatis mengunduh versi terbaru LiteLLM, menyebabkan sumber daya komputernya langsung habis.

Dia menemukan setelah debug dengan asisten AI bahwa ada cacat dalam kode berbahaya yang secara tidak sengaja memicu Fork Bomb, yaitu perilaku jahat yang terus-menerus menggandakan diri dan menghabiskan memori dan sumber daya komputasi komputer, yang membuat serangan tersembunyi ini terungkap lebih cepat.

Menurut analisis Snyk, kode berbahaya dalam serangan ini dibagi menjadi tiga tahap:

- Pengumpulan data: Program akan secara menyeluruh mengumpulkan informasi sensitif dari komputer yang menjadi korban, termasuk kunci akses SSH, kredensial akses layanan cloud (AWS, GCP), serta seed dari dompet cryptocurrency seperti Bitcoin dan Ethereum.

- Enkripsi dan bocor: Data yang terkumpul akan dienkripsi dan dikemas, lalu diam-diam dikirim ke domain palsu yang telah didaftarkan oleh peretas.

- Persistensi dan pergerakan lateral: Program jahat akan menyisipkan pintu belakang ke dalam sistem, dan jika mendeteksi Kubernetes, yaitu lingkungan platform open-source untuk otomatisasi pengelolaan aplikasi berbasis kontainer, juga akan mencoba menyebarkan program jahat ke semua node dalam kluster.

Garis waktu serangan rantai pasokan LiteLLM dan Trivy

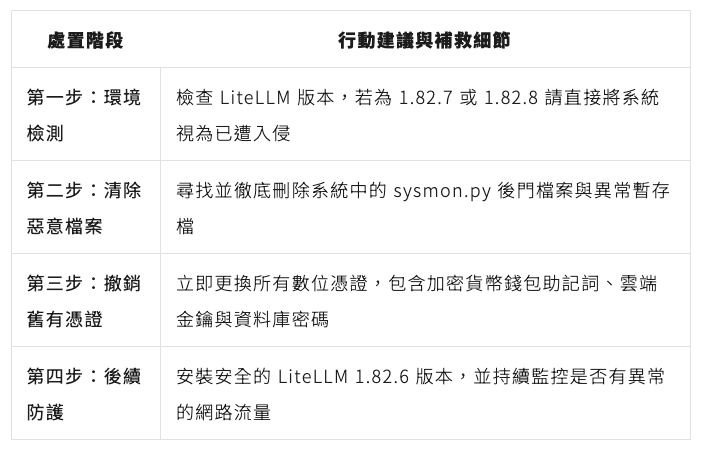

Apakah dompet dan kredensial Anda aman? Panduan deteksi dan langkah perbaikan

Jika Anda telah menginstal atau memperbarui paket LiteLLM setelah 24 Maret 2026, atau jika lingkungan pengembangan otomatisasi Anda menggunakan alat pemindai Trivy, sistem Anda kemungkinan besar sudah menjadi korban.

Menurut saran Callum McMahon dan Snyk, langkah pertama dalam perlindungan dan pemulihan adalah memastikan cakupan kerusakan dan sepenuhnya memutuskan pintu belakang peretas.

Kaspersky merekomendasikan, untuk meningkatkan keamanan GitHub Actions, Anda dapat menggunakan beberapa alat open-source berikut:

- zizmor: Ini adalah alat untuk analisis statis dan mendeteksi kesalahan konfigurasi GitHub Actions.

- gato dan Gato-X: Kedua versi alat ini digunakan untuk membantu mengidentifikasi alur kerja otomatisasi (pipelines) yang memiliki kerentanan struktural.

- allstar: Aplikasi GitHub yang dikembangkan oleh OpenSSF, khusus untuk mengatur dan menegakkan kebijakan keamanan di organisasi dan repositori GitHub.

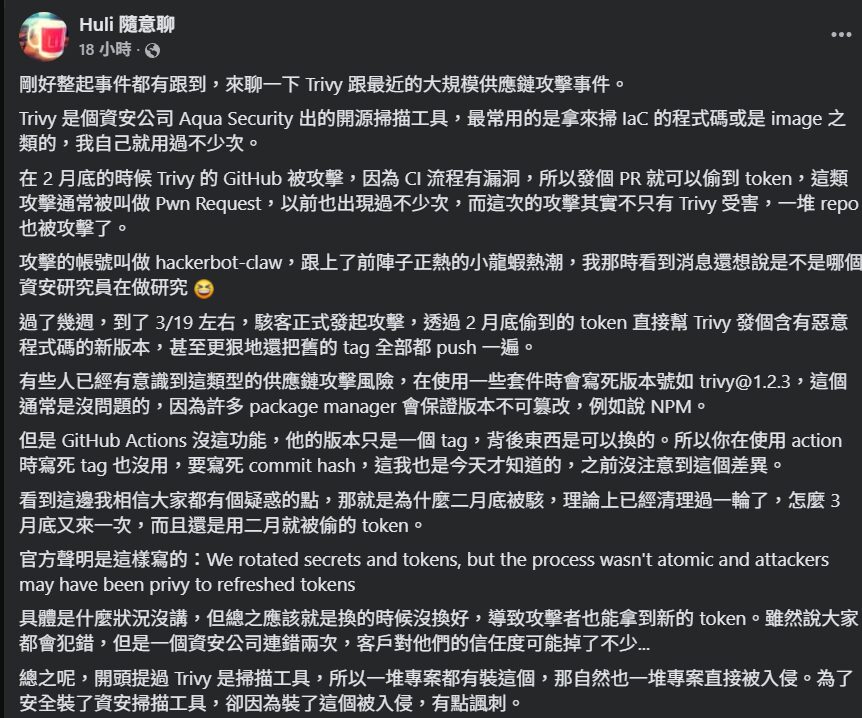

Di balik serangan LiteLLM, peretas sudah mengincar tren lobster farming

Menurut analisis Snyk dan insinyur Huli yang fokus pada bidang keamanan siber, dalang di balik kasus ini adalah kelompok peretas bernama TeamPCP, yang mulai aktif sejak Desember 2025 dan sering membuat saluran di aplikasi komunikasi seperti Telegram untuk melakukan aktivitas.

Huli menunjukkan bahwa peretas dalam proses serangan menggunakan komponen serangan otomatis bernama hackerbot-claw. Nama ini dengan cerdik mengikuti tren agen AI yang sangat populer dalam komunitas AI baru-baru ini, yaitu lobster farming (OpenClaw).

Sekelompok peretas ini menargetkan alat infrastruktur dengan hak akses tinggi dan digunakan secara luas, termasuk Trivy dan LiteLLM, dan juga tahu bagaimana memanfaatkan tren AI terbaru untuk memperbesar skala serangan, menunjukkan metode kriminal yang sangat terorganisir dan terarah.

Sumber gambar: Huli Random Chat | Insinyur Huli yang fokus pada bidang keamanan siber menjelaskan insiden serangan rantai pasokan Trivy dan LiteLLM (beberapa cuplikan)

Dengan semakin populernya alat AI, pengendalian hak akses dan keamanan rantai pasokan dalam proses pengembangan telah menjadi risiko yang tidak dapat diabaikan oleh semua perusahaan.

Contoh seperti akun NPM pengembang terkenal yang diretas baru-baru ini, yang menyebabkan paket JavaScript disisipkan dengan kode berbahaya, membuat sebagian besar DApp dan dompet berisiko; atau Anthropic yang mengungkap peretas China yang meluncurkan operasi spionase jaringan otomatisasi AI terbesar dalam sejarah melalui Claude Code, merupakan kasus-kasus yang harus diambil sebagai pelajaran.