Qu'est-ce que la 2FA (authentification à deux facteurs) ? Les dernières tendances de la sécurité numérique à surveiller en 2026

Qu’est-ce que l’authentification 2FA ?

La 2FA, ou authentification à deux facteurs, est un protocole de sécurité qui impose une étape de vérification supplémentaire et indépendante, au-delà de la saisie du mot de passe. Concrètement, l’utilisateur doit fournir à la fois un élément qu’il connaît (mot de passe) et un élément qu’il possède : par exemple, un code reçu par SMS, un code temporaire généré par une application d’authentification ou une clé de sécurité, pour une seconde vérification d’identité. Cette étape renforce nettement la sécurité du compte par rapport à une connexion par mot de passe seul.

Pourquoi la 2FA est-elle indispensable à la sécurité numérique moderne ?

Avec la généralisation des services en ligne, des réseaux sociaux, du commerce électronique, des portefeuilles Web3 et des paiements numériques, les incidents de sécurité tels que les prises de contrôle de comptes se multiplient. L’authentification par mot de passe seul reste vulnérable aux attaques par force brute, à la réutilisation des mots de passe et au phishing. L’activation de la 2FA ajoute une barrière de sécurité supplémentaire. Les études en cybersécurité montrent que la 2FA réduit fortement les risques de compromission liés aux fuites de mots de passe, ce qui en fait un outil clé pour empêcher tout accès non autorisé.

Méthodes courantes de 2FA : fonctionnement, avantages et inconvénients

Les principales formes de 2FA sont :

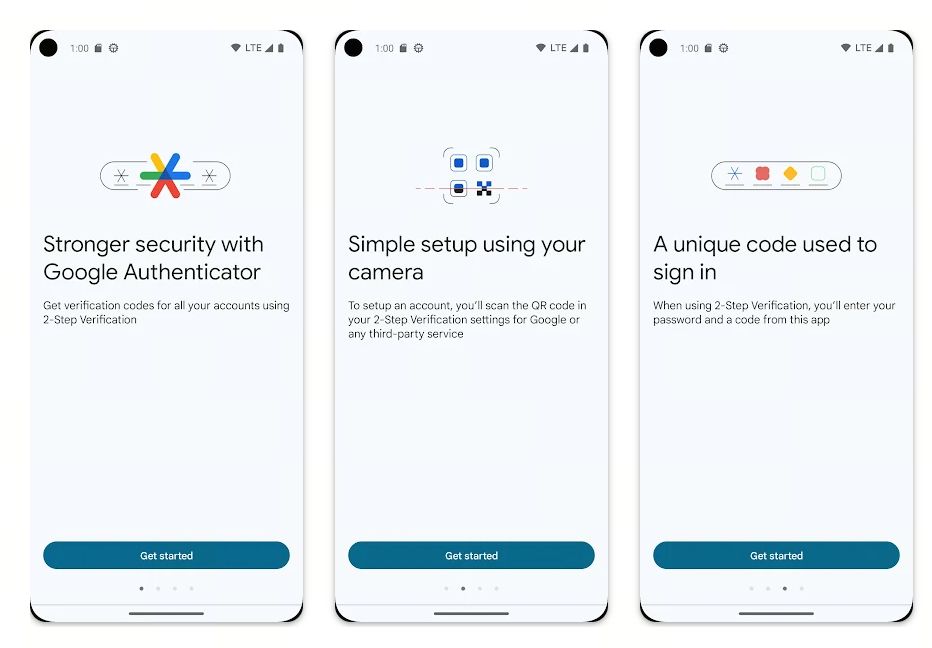

- Time-Based One-Time Passwords (TOTP) : des applications comme Google Authenticator, Authy ou Microsoft Authenticator génèrent des codes temporaires. C’est la méthode la plus courante.

- Codes de vérification par SMS ou appel vocal : un code est envoyé sur votre téléphone par SMS ou appel. Cette méthode, bien que pratique, est moins sûre et exposée à des risques comme le swap de carte SIM.

- Clés de sécurité matérielles (ex. : FIDO2/U2F) : dispositifs physiques à connecter ou à détecter via NFC pour la vérification. Elles offrent une sécurité élevée, mais sont moins pratiques et plus coûteuses.

- Combinaisons biométriques et clés : approches intégrées utilisant la reconnaissance d’empreinte digitale ou faciale embarquée sur l’appareil, alliant sécurité et commodité.

Chaque méthode a ses avantages et ses limites. Par exemple, les codes SMS sont simples à utiliser mais moins sûrs, tandis que les clés matérielles offrent le niveau de sécurité le plus élevé, au détriment de la commodité et du coût.

Défis et tendances de la sécurité 2FA en 2026

Malgré ses atouts, la 2FA fait face à des menaces de plus en plus sophistiquées :

1. Attaques de phishing et Adversary-in-the-Middle (AitM) : les outils de phishing modernes peuvent simuler les processus de connexion légitimes et intercepter en temps réel les mots de passe et codes 2FA, permettant aux attaquants d’accéder aux comptes après la saisie du code. Ces attaques représentent un défi majeur pour la 2FA traditionnelle.

2. Évolution des réglementations sur la sécurité des paiements : par exemple, la Reserve Bank of India (RBI) impose qu’à partir d’avril 2026, tous les paiements numériques utilisent la 2FA. Ce changement réglementaire va accélérer l’adoption de la 2FA dans des secteurs clés comme la finance.

3. Phishing avancé ciblant l’authentification : certaines attaques récentes se présentent comme des alertes de mise à jour de sécurité et incitent les utilisateurs à saisir leurs clés privées ou informations d’authentification sur de faux sites, provoquant la perte d’actifs. Il est donc essentiel d’activer la 2FA et de vérifier scrupuleusement la légitimité des notifications de sécurité.

Ces évolutions montrent que la 2FA n’est qu’un volet d’une stratégie de sécurité globale. Elle doit être associée à la formation des utilisateurs, à la sécurisation des appareils et à des protections avancées comme le MFA résistant au phishing et l’authentification sans mot de passe pour une défense complète.

Comment activer et gérer la 2FA efficacement

Lors de la mise en place de la 2FA, il est recommandé de suivre ces bonnes pratiques :

- Privilégier les applications d’authentification ou les clés matérielles plutôt que les codes SMS seuls.

- Conserver vos codes de récupération dans un endroit sûr pour éviter d’être bloqué en cas de perte d’appareil.

- Vérifier régulièrement vos dispositifs et méthodes de 2FA pour garantir la sécurité à jour de vos comptes.

- Activer la 2FA en priorité sur vos comptes les plus sensibles : e-mail, plateformes financières, réseaux sociaux, etc.

À mesure que de plus en plus de services exigent ou recommandent la 2FA, il est conseillé de l’adopter de façon proactive comme standard de sécurité, et non comme une contrainte.

Conclusion

En somme, la 2FA n’est plus facultative : elle constitue aujourd’hui une exigence fondamentale pour la sécurité de l’identité numérique. Que vous soyez particulier ou entreprise, comprendre la 2FA, savoir la mettre en œuvre et se prémunir contre les menaces associées vous aidera à protéger vos comptes et actifs essentiels dans un univers en ligne de plus en plus complexe.

Articles Connexes

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Jito vs Marinade : analyse comparative des protocoles de Staking de liquidité sur Solana

Aster vs Hyperliquid : Quel Perp DEX dominera le marché ?

Tokenomics d'ASTER : rachats, brûlages de jetons et staking comme socle de la valeur d'ASTER en 2026

Quelles sont les principales fonctionnalités de Raydium ? Présentation des produits de trading et de liquidité