#rsETHAttackUpdate : DeFi最大のクロスチェーン攻撃のテクニカル分析

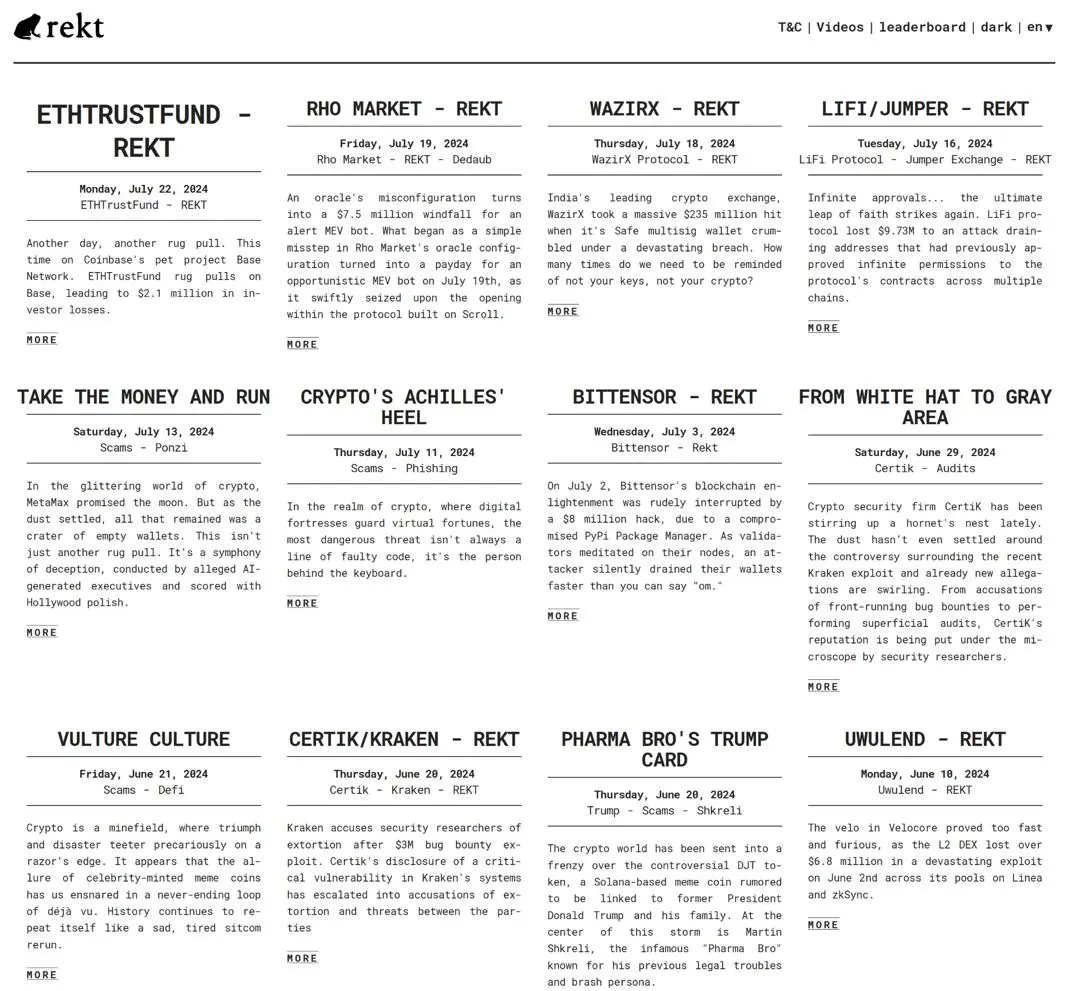

2026年4月18日、KelpDAOのrsETHプロトコルはLayerZeroブリッジを通じて$292 百万ドルの侵害を受け、DeFiの中でも最も重大なセキュリティ失敗の一つとなった。このブリーフィングでは、攻撃の経路、連鎖的な影響、露呈した構造的脆弱性を検証する。

攻撃概要

攻撃者はKelpDAOのクロスチェーンインフラを侵害し、116,500の未担保rsETHトークンを(総供給量の18%)を発行した。侵害は重要なアーキテクチャの弱点を突いたもので、KelpDAOのブリッジは1-of-1のDVN(分散型バリデータネットワーク)構成で運用されており、LayerZero Labsがクロスメッセージの唯一の検証機関となっていた。

技術的実行

攻撃は高度な多段階アプローチを取った。

1. インフラ侵入:攻撃者はLayerZeroのDVNが使用するRPCノードにアクセスし、正規のop-gethバイナリを悪意のあるバージョンに置き換え、DVNのIPアドレスに対して偽造データのみを提供させた。

2. トラフィック操作:クリーンノードに対するDDoS攻撃を通じて、攻撃者は完全なフェイルオーバーを強制し、すべての検証トラフィックを汚染されたエンドポイント経由に誘導した。

3. メッセージ偽造:KelpDAOのユニチェーン展開からの出所を主張する偽のクロスチェーンメッセージが、操作されたオンチェーン状態と照合され、2-of-3マルチシグのクォーラムを通過した。

4. トークン抽出:ブリッジは116,500 rsETHを攻撃者管理のアドレスに一度の取引で送信し、裏付けとなる担保のない未担保トークンを作り出した。

この攻撃の帰属分析は、北朝鮮のラザルスグループ(TraderTraitor)に向けられており、金融インフラを標的とした高度な暗号通貨の侵害で知られている。

金融的連鎖反応

攻撃者は直ちに未担保のrsETHをAave V3およびV4の市場で担保として展開した。

- Ethereumメインネットで52,834 WETHを借り入れ

- Arbitrumで29,782 WETHと821 WstETHを借り入れ

- 総抽出額:約83,427 WETHとWstETHこれによりAaveの貸出市場に大きな不良債権が発生した。プロトコルは数時間以内にrsETH市場を凍結し、借入能力を削除したが、被害はDeFi全体に拡大した。

- 主要プロトコルから$7 十億ドル以上の資金流出

- Aaveは62億ドルのTVLの23%に相当する資金を失った(

- Morpho、Sky、Jupiter Lendも同様の資金流出を被った

- パニックによる引き出しはSolana上の影響を受けていないプロトコルにも及んだ

緊急対応策

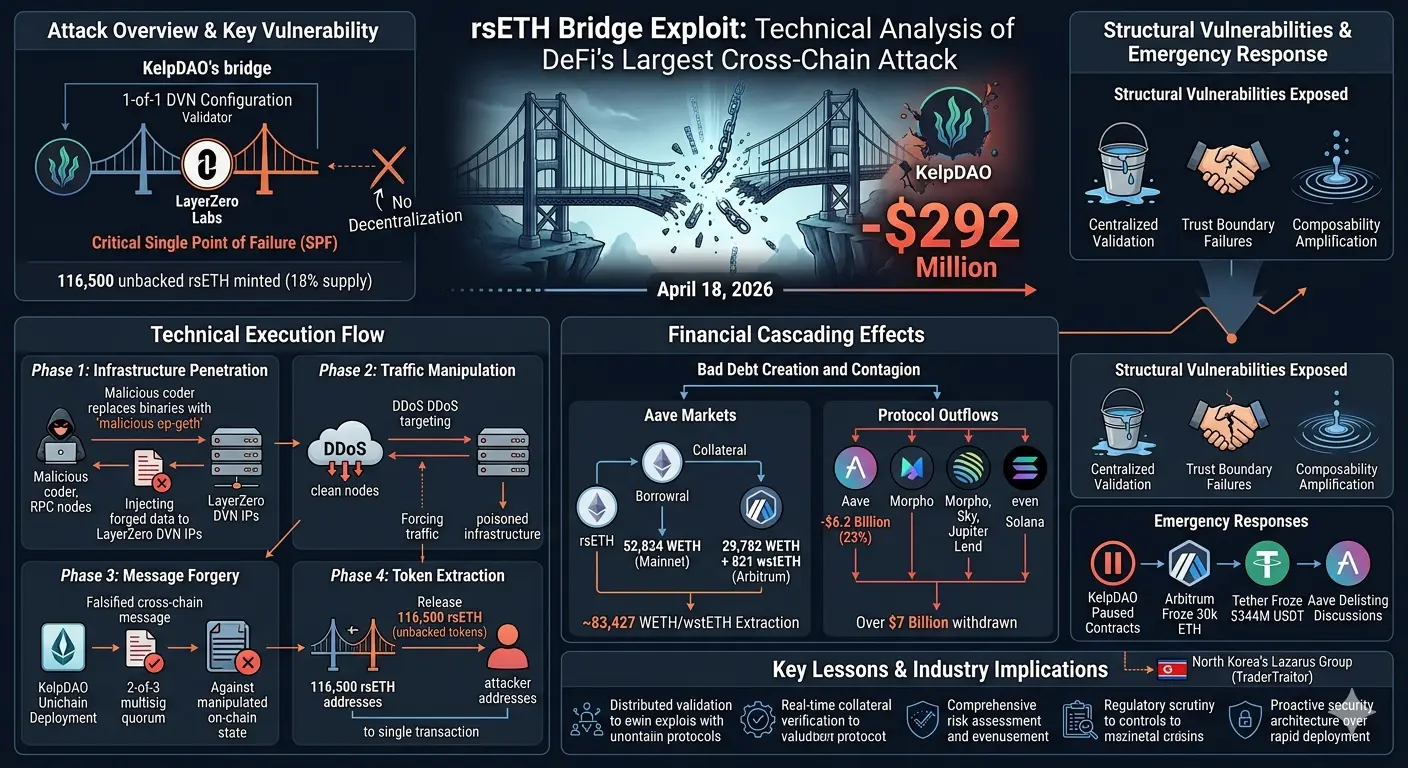

複数のプロトコルとネットワークは被害制御策を実施した。

- KelpDAOはメインネットとL2上のrsETHコントラクトを停止

- Arbitrumは攻撃に関連するアドレスに30,000 ETH)(百万$71 を凍結

- Tetherは2つのトロンウォレットにまたがる1百万USDTを凍結

- AaveコミュニティはrsETHの恒久的な上場廃止について議論を開始

露呈した構造的脆弱性

この侵害はDeFiのクロスチェーンアーキテクチャの根本的な弱点を明らかにした。

中央集権的検証:分散化を謳う一方で、ブリッジは集中した検証に依存しがちであり、1-of-1 DVN構成は壊滅的な単一点の故障を生み出した。

信頼境界の失敗:この攻撃はLayerZeroのメッセージ検証とKelpDAOのブリッジ受け入れの交差点で発生し、堅牢な標準を持たないモジュール式セキュリティがシステムリスクを生むことを示した。

構成要素の増幅:攻撃者は未担保トークンを複数のプロトコルに渡って利用し、DeFiの相互接続性が個々の失敗を拡大させることを証明した。

ガバナンスのギャップ:DeFiは理論上の分散化と実際のコントロール集中の間にギャップがあり、責任追及や緊急対応を複雑にしている。

業界への影響

この事件はDeFiの発展に重要な影響をもたらす。

セキュリティ基準:クロスチェーンブリッジは分散検証メカニズムと単一点故障の排除を必要とし、業界は最低限のセキュリティ基準を確立すべきだ。

リスク評価:レンディングプロトコルはリアルタイムの担保検証と、ブリッジされた資産の裏付けの厳格な評価を行う必要がある。

緊急対応策:迅速な市場凍結機能は不可欠だが、予防的なセキュリティアーキテクチャに取って代わるものではない。

規制の監視:この規模の侵害は規制の関心とコンプライアンス圧力を加速させる。

会計上の課題:監査人は、検証が潜在的に侵害されたオフチェーンインフラに依存している場合、コントロールの有効性を評価するのが困難だ。

重要な教訓

開発者と参加者へのポイント:

1. ブリッジのセキュリティアーキテクチャは、多署名による分散検証を要求し、単一エンティティの検証は避けるべきだ。

2. 担保の裏付けはリアルタイムで検証可能でなければならず、特にクロスチェーン資産において重要だ。

3. プロトコルの構成要素はシステムリスクを増大させるため、包括的なセキュリティ評価が必要だ。

4. 緊急対応能力は予防的なセキュリティ対策とバランスを取る必要がある。

5. 資金を預ける前に、基盤インフラのセキュリティに対するデューデリジェンスが不可欠だ。

結論

rsETHの侵害は、DeFiにおいてブリッジ設計が資産の安全性を決定づけること示した。分散化によるリスク分散は自動的には行われず、この事件は迅速なスケーラビリティと堅牢なセキュリティアーキテクチャの間の緊張を露呈した。

この攻撃は、理論上の分散ガバナンスが実際には集中コントロールを隠すことが多いという根本的な真実を明らかにしている。DeFiが堅牢な金融インフラを実現するには、より強固な標準、分散検証メカニズム、そしてセキュリティを優先したプロトコルの採用が必要だ。

Aaveや他のプロトコルにおける連鎖的な影響は、個々のブリッジ失敗がいかにシステム全体の危機に発展し得るかを示している。DeFiの成熟に伴い、クロスチェーンのセキュリティは後付けではなく、設計の根幹となるべきだ。

国家支援の関係者によると推定される出所は、DeFiのセキュリティ課題に地政学的な側面を加え、今後の攻撃の複雑さと影響力の増大を示唆している。積極的なセキュリティ投資は、プロトコルの存続に不可欠となるだろう。

この事件は、より堅牢なクロスチェーンソリューションの開発を促進し、DeFiエコシステム全体のブリッジリスクの再評価を促すだろう。次の侵害が起こる前に、業界は十分なセキュリティ基準を実装できるかどうかが問われている。

2026年4月18日、KelpDAOのrsETHプロトコルはLayerZeroブリッジを通じて$292 百万ドルの侵害を受け、DeFiの中でも最も重大なセキュリティ失敗の一つとなった。このブリーフィングでは、攻撃の経路、連鎖的な影響、露呈した構造的脆弱性を検証する。

攻撃概要

攻撃者はKelpDAOのクロスチェーンインフラを侵害し、116,500の未担保rsETHトークンを(総供給量の18%)を発行した。侵害は重要なアーキテクチャの弱点を突いたもので、KelpDAOのブリッジは1-of-1のDVN(分散型バリデータネットワーク)構成で運用されており、LayerZero Labsがクロスメッセージの唯一の検証機関となっていた。

技術的実行

攻撃は高度な多段階アプローチを取った。

1. インフラ侵入:攻撃者はLayerZeroのDVNが使用するRPCノードにアクセスし、正規のop-gethバイナリを悪意のあるバージョンに置き換え、DVNのIPアドレスに対して偽造データのみを提供させた。

2. トラフィック操作:クリーンノードに対するDDoS攻撃を通じて、攻撃者は完全なフェイルオーバーを強制し、すべての検証トラフィックを汚染されたエンドポイント経由に誘導した。

3. メッセージ偽造:KelpDAOのユニチェーン展開からの出所を主張する偽のクロスチェーンメッセージが、操作されたオンチェーン状態と照合され、2-of-3マルチシグのクォーラムを通過した。

4. トークン抽出:ブリッジは116,500 rsETHを攻撃者管理のアドレスに一度の取引で送信し、裏付けとなる担保のない未担保トークンを作り出した。

この攻撃の帰属分析は、北朝鮮のラザルスグループ(TraderTraitor)に向けられており、金融インフラを標的とした高度な暗号通貨の侵害で知られている。

金融的連鎖反応

攻撃者は直ちに未担保のrsETHをAave V3およびV4の市場で担保として展開した。

- Ethereumメインネットで52,834 WETHを借り入れ

- Arbitrumで29,782 WETHと821 WstETHを借り入れ

- 総抽出額:約83,427 WETHとWstETHこれによりAaveの貸出市場に大きな不良債権が発生した。プロトコルは数時間以内にrsETH市場を凍結し、借入能力を削除したが、被害はDeFi全体に拡大した。

- 主要プロトコルから$7 十億ドル以上の資金流出

- Aaveは62億ドルのTVLの23%に相当する資金を失った(

- Morpho、Sky、Jupiter Lendも同様の資金流出を被った

- パニックによる引き出しはSolana上の影響を受けていないプロトコルにも及んだ

緊急対応策

複数のプロトコルとネットワークは被害制御策を実施した。

- KelpDAOはメインネットとL2上のrsETHコントラクトを停止

- Arbitrumは攻撃に関連するアドレスに30,000 ETH)(百万$71 を凍結

- Tetherは2つのトロンウォレットにまたがる1百万USDTを凍結

- AaveコミュニティはrsETHの恒久的な上場廃止について議論を開始

露呈した構造的脆弱性

この侵害はDeFiのクロスチェーンアーキテクチャの根本的な弱点を明らかにした。

中央集権的検証:分散化を謳う一方で、ブリッジは集中した検証に依存しがちであり、1-of-1 DVN構成は壊滅的な単一点の故障を生み出した。

信頼境界の失敗:この攻撃はLayerZeroのメッセージ検証とKelpDAOのブリッジ受け入れの交差点で発生し、堅牢な標準を持たないモジュール式セキュリティがシステムリスクを生むことを示した。

構成要素の増幅:攻撃者は未担保トークンを複数のプロトコルに渡って利用し、DeFiの相互接続性が個々の失敗を拡大させることを証明した。

ガバナンスのギャップ:DeFiは理論上の分散化と実際のコントロール集中の間にギャップがあり、責任追及や緊急対応を複雑にしている。

業界への影響

この事件はDeFiの発展に重要な影響をもたらす。

セキュリティ基準:クロスチェーンブリッジは分散検証メカニズムと単一点故障の排除を必要とし、業界は最低限のセキュリティ基準を確立すべきだ。

リスク評価:レンディングプロトコルはリアルタイムの担保検証と、ブリッジされた資産の裏付けの厳格な評価を行う必要がある。

緊急対応策:迅速な市場凍結機能は不可欠だが、予防的なセキュリティアーキテクチャに取って代わるものではない。

規制の監視:この規模の侵害は規制の関心とコンプライアンス圧力を加速させる。

会計上の課題:監査人は、検証が潜在的に侵害されたオフチェーンインフラに依存している場合、コントロールの有効性を評価するのが困難だ。

重要な教訓

開発者と参加者へのポイント:

1. ブリッジのセキュリティアーキテクチャは、多署名による分散検証を要求し、単一エンティティの検証は避けるべきだ。

2. 担保の裏付けはリアルタイムで検証可能でなければならず、特にクロスチェーン資産において重要だ。

3. プロトコルの構成要素はシステムリスクを増大させるため、包括的なセキュリティ評価が必要だ。

4. 緊急対応能力は予防的なセキュリティ対策とバランスを取る必要がある。

5. 資金を預ける前に、基盤インフラのセキュリティに対するデューデリジェンスが不可欠だ。

結論

rsETHの侵害は、DeFiにおいてブリッジ設計が資産の安全性を決定づけること示した。分散化によるリスク分散は自動的には行われず、この事件は迅速なスケーラビリティと堅牢なセキュリティアーキテクチャの間の緊張を露呈した。

この攻撃は、理論上の分散ガバナンスが実際には集中コントロールを隠すことが多いという根本的な真実を明らかにしている。DeFiが堅牢な金融インフラを実現するには、より強固な標準、分散検証メカニズム、そしてセキュリティを優先したプロトコルの採用が必要だ。

Aaveや他のプロトコルにおける連鎖的な影響は、個々のブリッジ失敗がいかにシステム全体の危機に発展し得るかを示している。DeFiの成熟に伴い、クロスチェーンのセキュリティは後付けではなく、設計の根幹となるべきだ。

国家支援の関係者によると推定される出所は、DeFiのセキュリティ課題に地政学的な側面を加え、今後の攻撃の複雑さと影響力の増大を示唆している。積極的なセキュリティ投資は、プロトコルの存続に不可欠となるだろう。

この事件は、より堅牢なクロスチェーンソリューションの開発を促進し、DeFiエコシステム全体のブリッジリスクの再評価を促すだろう。次の侵害が起こる前に、業界は十分なセキュリティ基準を実装できるかどうかが問われている。