Virtuals Protocol 推出新架構以支持代理實驗、成長與擴展

10小時前

Vitalik Buterin 表示 ZK-EVM 和 PeerDAS 使以太坊走上打破區塊鏈三難困境的道路

14小時前

熱門話題

查看更多2.23萬 熱度

1.13萬 熱度

8269 熱度

4530 熱度

9.14萬 熱度

熱門 Gate Fun

查看更多- 市值:$0.1持有人數:10.00%

- 市值:$3648.27持有人數:10.00%

- 市值:$3634.48持有人數:10.00%

- 市值:$3956.19持有人數:21.38%

- 市值:$3655.17持有人數:10.00%

置頂

每天看行情、刷大佬观点,却不发声?你的观点可能比你想的更有价值!

廣場新人 & 回歸福利進行中!首次發帖或久違回歸,直接送你獎勵!

每月 $20,000 獎金等你瓜分!

在廣場帶 #我在广场发首帖 發布首帖或回歸帖即可領取 $50 倉位體驗券

月度發帖王和互動王還將各獲額外 50U 獎勵

你的加密觀點可能啟發無數人,開始創作之旅吧!

👉️ https://www.gate.com/postGate 广場「創作者認證激勵計畫」優質創作者持續招募中!

立即加入,發布優質內容,參與活動即可瓜分月度 $10,000+ 創作獎勵!

認證申請步驟:

1️⃣ 打開 App 首頁底部【廣場】 → 點擊右上角頭像進入個人首頁

2️⃣ 點擊頭像右下角【申請認證】,提交申請等待審核

立即報名:https://www.gate.com/questionnaire/7159

豪華代幣獎池、Gate 精美周邊、流量曝光等超過 $10,000 的豐厚獎勵等你拿!

活動詳情:https://www.gate.com/announcements/article/47889年度捷报,因你而就!

感谢近 5000 万小伙伴同行,这扇大门我们一起打开

🔹現貨衝進全球前二

🔹合約市佔突破 10.6%

🔹儲備金率 124% 穩穩守護

🔹鏈上交易筆數突破 650 萬

🔹Gate Layer 地址破 1 億

🔹戰績不止於此,步伐從未停歇...

未來已來,我們一起走

更多戰績可查:https://gate.com/announcements/article/49035你的第一句话,值得被记录!

把 2026 的第一句话留在 Gate 广场,瓜分$10,000 新年大奖!

发布 #我的2026第一条帖 ,无论是年度总结、Web3 新计划,都有机会赢取大奖!

2026U 仓位体验券、Gate 新年限定礼盒、F1 红牛新年周边礼包等你拿!

活动截止于 2026/01/15 23:59(UTC+8)

2026 已启程,从这一帖开始!Gate 2025 年終盛典|廣場 TOP50 榜單正式公布!

衝榜關鍵期已開啟,看直播、發帖即可獲得助力值

30 助力值 = 1 票,快來為你喜愛的創作者投票

👉 https://www.gate.com/activities/community-vote-2025

iPhone 17 Pro Max、京東 E 卡、小米手環、Gate 獨家周邊、倉位體驗券等你贏!

內容達人也歡迎積極發帖拉票,衝榜贏取榮譽與獎勵!

投票截止:1 月 20 日 10:00(UTC+8)

詳情:https://www.gate.com/announcements/article/48693

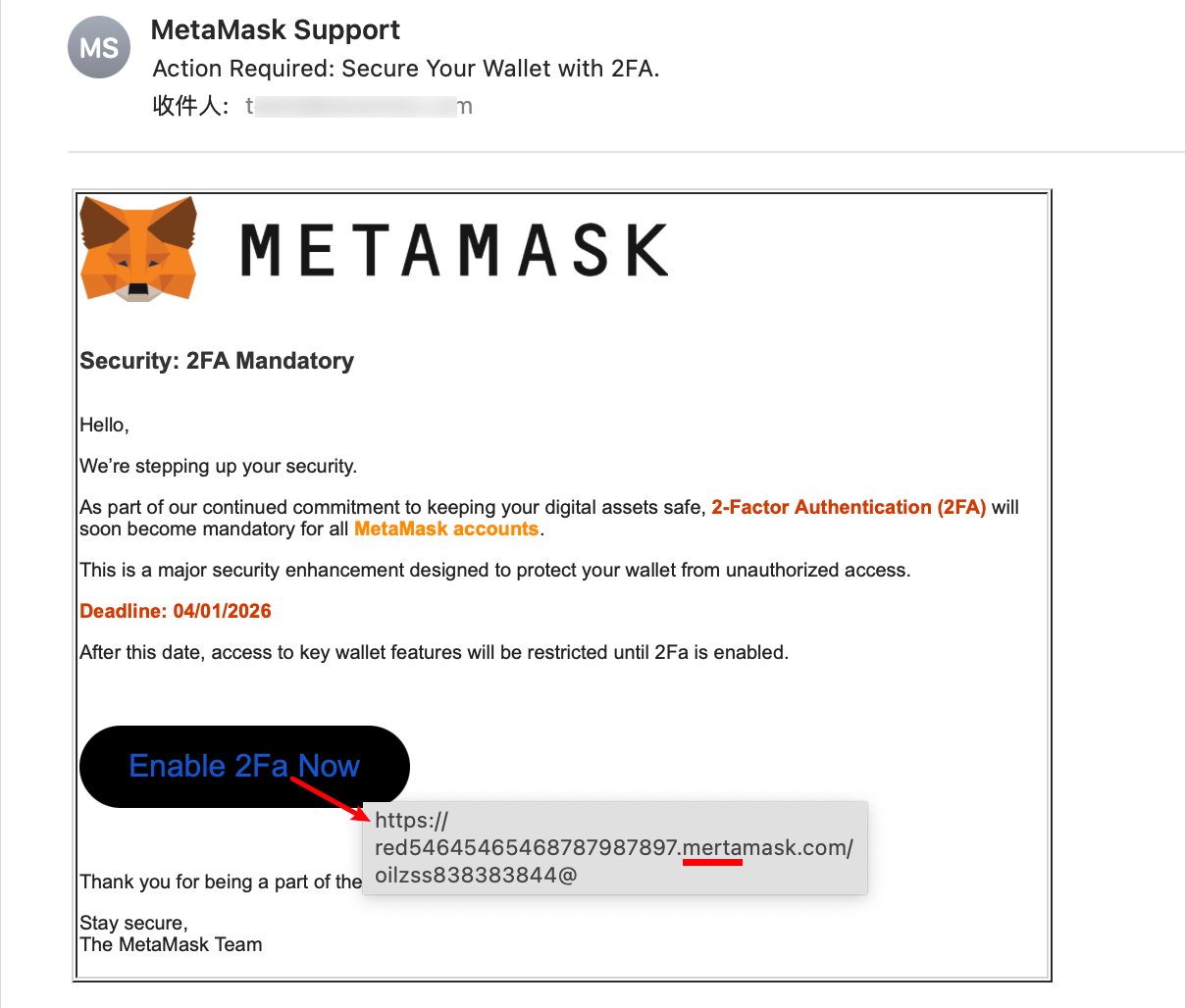

MetaMask 用戶面臨新的 2FA 網絡釣魚詐騙,SlowMist 表示

一波新的釣魚攻擊正重新針對MetaMask用戶展開,這次的手法更加精緻且協調一致。SlowMist的資安長(CISO)已經警告一個以“2FA驗證”為名的新詐騙手法,該手法模仿官方安全流程,並引導受害者至假網站,其中之一是“Mertamask”。許多用戶在此處容易措手不及,因為界面與敘事看起來就像來自MetaMask的官方系統。

🚨MetaMask 出現新型 ‘2FA 安全驗證’ 骗局 @MetaMask @tayvano_

注意防範 pic.twitter.com/RJM78If9zb

— 23pds (山哥) (@im23pds) 2026年1月5日

該方案通常從一封偽造的安全通知電子郵件開始,警告用戶錢包中有可疑活動。訊息毫不拖泥帶水,催促收件人立即“驗證”。然而,用戶並非前往官方頁面,而是被重定向到一個故意相似的Mertamask域名。 字母的微小變化很容易被忽略,尤其是在緊急警告讓人陷入恐慌時。一旦點擊,受害者就會進入一個假冒的2FA頁面,該頁面配有倒數計時,旨在增加壓力。

來自X的圖片

MetaMask用戶被騙交出恢復短語 在假頁面上,用戶被要求按照看似合理的步驟操作。然而,在最後階段,網站會要求提供恢復短語或種子片段。這正是詐騙的核心所在。MetaMask從不會要求用戶提供種子短語來進行驗證、更新或任何安全相關的操作。一旦輸入短語,錢包的控制權就會立即轉移。 不僅如此,資產的轉移通常迅速且悄無聲息,用戶只有在餘額大幅減少後才會察覺到異常。 有趣的是,這種手法代表詐騙者焦點的轉變。過去許多攻擊依賴隨機訊息或表面上的視覺效果,而現在的視覺與流程都更加逼真。 此外,心理壓力已成為主要武器。威脅敘事、時間限制與專業外觀結合,使MetaMask用戶反應更為本能,而非理性。 惡意合約簽署實現靜默資產竊取 這個假冒的2FA方案是在其他釣魚攻擊激增的背景下出現的,這些攻擊也針對EVM生態系統。近期,數百個EVM錢包(主要是MetaMask用戶)成為詐騙電子郵件的受害者,聲稱“強制更新”。 在這些案例中,受害者並未被要求提供種子短語,而是被誘導簽署惡意合約。每個錢包被竊取的資金少則數百美元,多則超過10萬美元,這種策略使得個別追蹤變得困難。這種模式利用簽署交易的速度,而非直接竊取種子短語。 另一方面,在12月9日,我們報導MetaMask已擴展跨鏈交易,透過其Rango多鏈路由基礎設施。從最初的EVM和Solana擴展到比特幣,為用戶提供更廣泛的跨鏈操作。 幾天前的12月5日,我們也強調了Polymarket直接整合到MetaMask Mobile,讓用戶可以在不離開應用的情況下參與預測市場並獲得MetaMask Rewards。 此外,在11月底,我們還介紹了MetaMask Mobile上的鏈上股權永續交易功能,允許用戶以槓桿操作多種全球資產的多空倉位。