#rsETHAttackUpdate : Analyse technique de la plus grande attaque cross-chain de DeFi

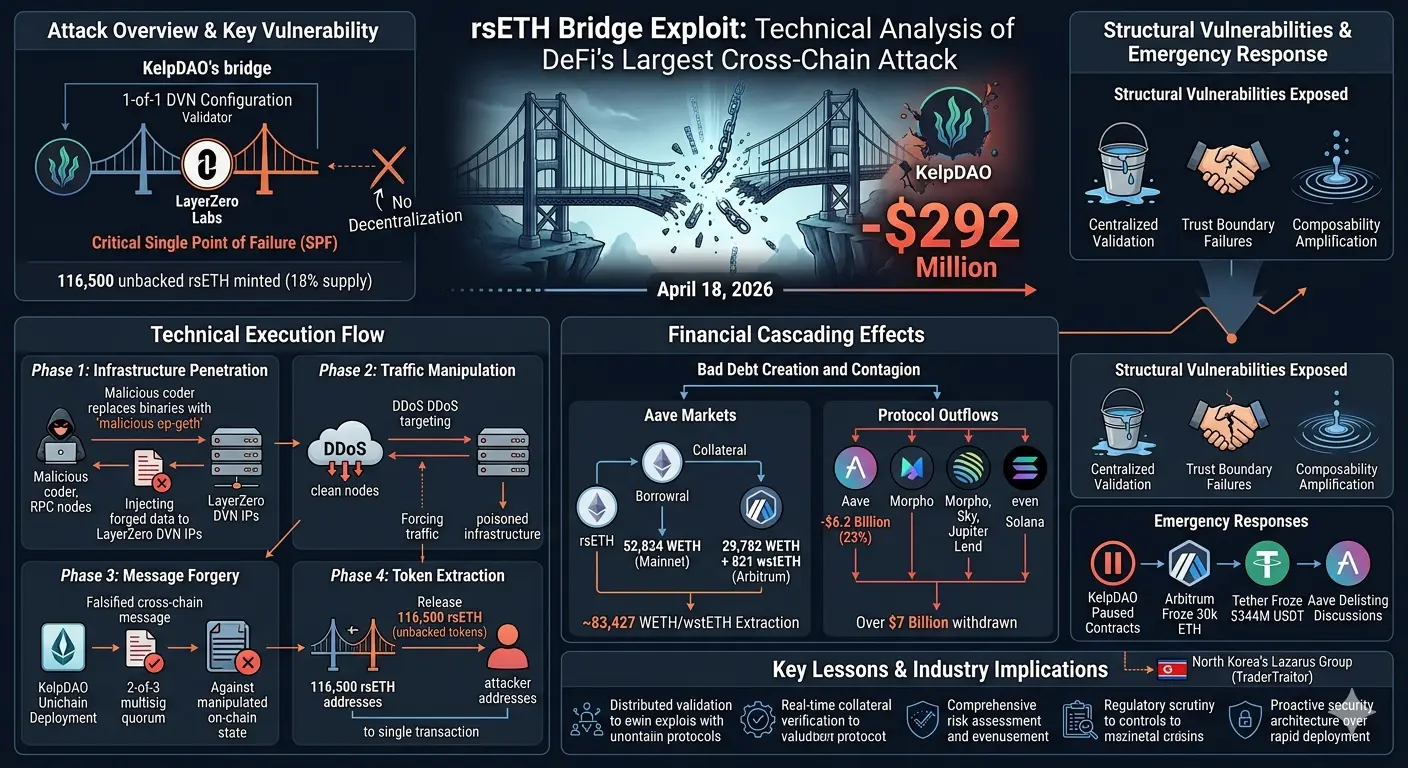

Le 18 avril 2026, le protocole rsETH de KelpDAO a subi une exploitation de $292 millions d'euros( via son pont LayerZero, marquant l'une des défaillances de sécurité les plus importantes de DeFi. Ce briefing examine les vecteurs d'attaque, les effets en cascade et les vulnérabilités structurelles exposées.

Vue d'ensemble de l'attaque

L'attaquant a créé 116 500 tokens rsETH non garantis )18 % de l'offre totale( en compromettant l'infrastructure cross-chain de KelpDAO. L'exploitation ciblait une faiblesse architecturale critique : le pont de KelpDAO fonctionnait avec une configuration DVN )Réseau de Validateurs Décentralisé( 1-sur-1, rendant LayerZero Labs l'unique entité de vérification pour les messages cross-chain.

Exécution technique

L'attaque a suivi une approche sophistiquée en plusieurs phases :

1. Pénétration de l'infrastructure : Les attaquants ont accédé aux nœuds RPC utilisés par le DVN LayerZero, remplaçant les binaires op-geth légitimes par des versions malveillantes qui servaient des données falsifiées exclusivement aux adresses IP du DVN.

2. Manipulation du trafic : Par des attaques DDoS sur des nœuds propres, les attaquants ont forcé un basculement complet vers une infrastructure compromise, garantissant que tout le trafic de vérification passait par des points de terminaison empoisonnés.

3. Falsification de messages : Un message cross-chain fabriqué, affirmant son origine du déploiement Unichain de KelpDAO, a été validé contre un état on-chain manipulé, passant le quorum multisig 2-sur-3.

4. Extraction de tokens : Le pont a libéré 116 500 rsETH vers des adresses contrôlées par l'attaquant en une seule transaction, créant des tokens non garantis sans collatéral sous-jacent.

L'analyse d'attribution pointe vers le groupe Lazarus de Corée du Nord )TraderTraitor$7 , connu pour ses exploits avancés en cryptomonnaie ciblant l'infrastructure financière.

Effets financiers en cascade

L'attaquant a immédiatement utilisé le rsETH non garanti comme collatéral sur les marchés Aave V3 et V4 :

- Emprunté 52 834 WETH sur le réseau principal Ethereum

- Emprunté 29 782 WETH plus 821 wstETH sur Arbitrum

- Extraction totale : environ 83 427 WETH et wstETH. Cela a créé une dette impayée importante dans les marchés de prêt d'Aave. Le protocole a réagi en quelques heures en gelant les marchés rsETH et en supprimant le pouvoir d'emprunt, mais les dégâts se sont étendus à tout DeFi :

- Plus d'(milliard retiré des principaux protocoles

- Aave a perdu 6,2 milliards de dollars )23 % de la TVL(

- Des flux sortants similaires ont touché Morpho, Sky et Jupiter Lend

- Des retraits paniqués ont affecté même des protocoles non touchés sur Solana. Réponses d'urgence

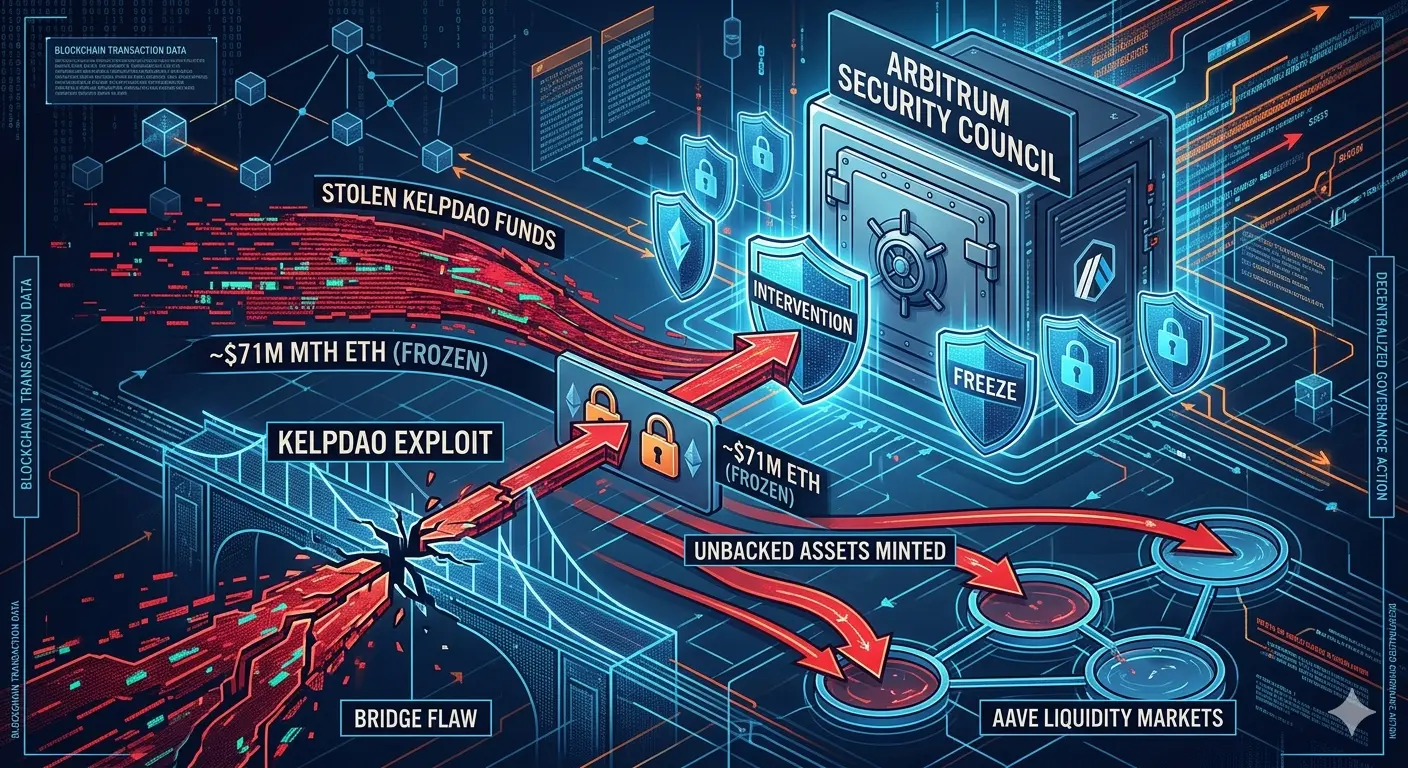

Plusieurs protocoles et réseaux ont mis en œuvre des mesures de contrôle des dégâts :

- KelpDAO a suspendu les contrats rsETH sur le réseau principal et les L2

- Arbitrum a gelé 30 000 ETH $71 )millions$344 liés aux adresses exploitantes

- Tether a gelé 1 million USDT sur deux portefeuilles Tron

- La communauté Aave a lancé des discussions sur la suppression définitive du rsETH. Vulnérabilités structurelles exposées

L'exploitation révèle des faiblesses fondamentales dans l'architecture cross-chain de DeFi :

Validation centralisée : Malgré la communication sur la décentralisation, les ponts s'appuient souvent sur une vérification concentrée. La configuration DVN 1-sur-1 a créé un point de défaillance catastrophique.

Failles dans la frontière de confiance : L'exploitation s'est produite à l'intersection de la vérification des messages LayerZero et de l'acceptation du pont de KelpDAO, montrant comment une sécurité modulaire sans normes robustes crée un risque systémique.

Amplification par la composition : Les attaquants ont exploité des tokens non garantis dans plusieurs protocoles, illustrant comment la nature interconnectée de DeFi amplifie les échecs individuels.

Écart dans la gouvernance : DeFi fonctionne dans un espace où la décentralisation théorique masque une concentration pratique du contrôle, compliquant la responsabilité et la réponse d'urgence.

Implications pour l'industrie

Cet incident a des conséquences importantes pour le développement de DeFi :

Normes de sécurité : Les ponts cross-chain nécessitent des mécanismes de validation distribuée et l'élimination des points de défaillance uniques. L'industrie doit établir des normes de sécurité minimales pour l'architecture des ponts.

Évaluation des risques : Les protocoles de prêt doivent disposer d'une vérification en temps réel du collatéral et d'une évaluation plus stricte du backing des actifs bridés avant d'accepter des dépôts.

Protocoles d'urgence : La capacité à geler rapidement les marchés est essentielle, mais les mesures réactives ne peuvent remplacer une architecture de sécurité préventive.

Surveillance réglementaire : Les exploits de cette ampleur accélèrent l'attention réglementaire et la pression de conformité sur les protocoles DeFi.

Défis comptables : Les auditeurs rencontrent des difficultés fondamentales pour évaluer l'efficacité du contrôle lorsque la validation repose sur une infrastructure hors chaîne potentiellement compromise.

Leçons clés

Pour les développeurs et participants :

1. L'architecture de sécurité des ponts exige une validation distribuée multi-signatures, pas une vérification par une seule entité.

2. Le backing en collatéral doit être vérifiable en temps réel, en particulier pour les actifs cross-chain.

3. La composabilité des protocoles crée un risque systémique nécessitant une évaluation de sécurité exhaustive.

4. Les capacités d'intervention d'urgence doivent être équilibrées avec des mesures de sécurité préventives.

5. La diligence raisonnable sur la sécurité de l'infrastructure sous-jacente est essentielle avant de déposer des fonds.

Conclusion

L'exploitation rsETH démontre qu'en DeFi, la conception des ponts détermine indissociablement la sécurité des actifs. La distribution à travers les chaînes ne répartit pas automatiquement le risque. Cet incident met en lumière la tension entre une évolutivité rapide et une architecture de sécurité robuste qui définit l'évolution actuelle de DeFi.

L'attaque révèle une vérité fondamentale : la gouvernance décentralisée en théorie masque souvent un contrôle concentré en pratique. Pour que DeFi atteigne une infrastructure financière résiliente, l'industrie doit traiter ces vulnérabilités architecturales par le biais de normes plus strictes, de mécanismes de validation distribuée et de protocoles privilégiant la sécurité à la rapidité de déploiement.

Les effets en cascade sur Aave et d'autres protocoles montrent à quelle vitesse une défaillance de pont individuelle peut devenir une crise systémique. À mesure que DeFi mûrit, la sécurité cross-chain doit évoluer d'une considération secondaire à un principe fondamental de conception.

Une attribution préliminaire à des acteurs étatiques ajoute une dimension géopolitique aux défis de sécurité de DeFi. La sophistication démontrée suggère que les futures attaques pourraient augmenter en complexité et en impact, rendant l'investissement proactif en sécurité essentiel à la survie des protocoles.

Cet incident devrait accélérer le développement de solutions cross-chain plus résilientes tout en incitant à une réévaluation complète des risques liés aux ponts dans l'écosystème DeFi. La question n'est plus de savoir si les ponts peuvent être sécurisés, mais si l'industrie peut mettre en œuvre des normes de sécurité adéquates avant la prochaine exploitation.

Le 18 avril 2026, le protocole rsETH de KelpDAO a subi une exploitation de $292 millions d'euros( via son pont LayerZero, marquant l'une des défaillances de sécurité les plus importantes de DeFi. Ce briefing examine les vecteurs d'attaque, les effets en cascade et les vulnérabilités structurelles exposées.

Vue d'ensemble de l'attaque

L'attaquant a créé 116 500 tokens rsETH non garantis )18 % de l'offre totale( en compromettant l'infrastructure cross-chain de KelpDAO. L'exploitation ciblait une faiblesse architecturale critique : le pont de KelpDAO fonctionnait avec une configuration DVN )Réseau de Validateurs Décentralisé( 1-sur-1, rendant LayerZero Labs l'unique entité de vérification pour les messages cross-chain.

Exécution technique

L'attaque a suivi une approche sophistiquée en plusieurs phases :

1. Pénétration de l'infrastructure : Les attaquants ont accédé aux nœuds RPC utilisés par le DVN LayerZero, remplaçant les binaires op-geth légitimes par des versions malveillantes qui servaient des données falsifiées exclusivement aux adresses IP du DVN.

2. Manipulation du trafic : Par des attaques DDoS sur des nœuds propres, les attaquants ont forcé un basculement complet vers une infrastructure compromise, garantissant que tout le trafic de vérification passait par des points de terminaison empoisonnés.

3. Falsification de messages : Un message cross-chain fabriqué, affirmant son origine du déploiement Unichain de KelpDAO, a été validé contre un état on-chain manipulé, passant le quorum multisig 2-sur-3.

4. Extraction de tokens : Le pont a libéré 116 500 rsETH vers des adresses contrôlées par l'attaquant en une seule transaction, créant des tokens non garantis sans collatéral sous-jacent.

L'analyse d'attribution pointe vers le groupe Lazarus de Corée du Nord )TraderTraitor$7 , connu pour ses exploits avancés en cryptomonnaie ciblant l'infrastructure financière.

Effets financiers en cascade

L'attaquant a immédiatement utilisé le rsETH non garanti comme collatéral sur les marchés Aave V3 et V4 :

- Emprunté 52 834 WETH sur le réseau principal Ethereum

- Emprunté 29 782 WETH plus 821 wstETH sur Arbitrum

- Extraction totale : environ 83 427 WETH et wstETH. Cela a créé une dette impayée importante dans les marchés de prêt d'Aave. Le protocole a réagi en quelques heures en gelant les marchés rsETH et en supprimant le pouvoir d'emprunt, mais les dégâts se sont étendus à tout DeFi :

- Plus d'(milliard retiré des principaux protocoles

- Aave a perdu 6,2 milliards de dollars )23 % de la TVL(

- Des flux sortants similaires ont touché Morpho, Sky et Jupiter Lend

- Des retraits paniqués ont affecté même des protocoles non touchés sur Solana. Réponses d'urgence

Plusieurs protocoles et réseaux ont mis en œuvre des mesures de contrôle des dégâts :

- KelpDAO a suspendu les contrats rsETH sur le réseau principal et les L2

- Arbitrum a gelé 30 000 ETH $71 )millions$344 liés aux adresses exploitantes

- Tether a gelé 1 million USDT sur deux portefeuilles Tron

- La communauté Aave a lancé des discussions sur la suppression définitive du rsETH. Vulnérabilités structurelles exposées

L'exploitation révèle des faiblesses fondamentales dans l'architecture cross-chain de DeFi :

Validation centralisée : Malgré la communication sur la décentralisation, les ponts s'appuient souvent sur une vérification concentrée. La configuration DVN 1-sur-1 a créé un point de défaillance catastrophique.

Failles dans la frontière de confiance : L'exploitation s'est produite à l'intersection de la vérification des messages LayerZero et de l'acceptation du pont de KelpDAO, montrant comment une sécurité modulaire sans normes robustes crée un risque systémique.

Amplification par la composition : Les attaquants ont exploité des tokens non garantis dans plusieurs protocoles, illustrant comment la nature interconnectée de DeFi amplifie les échecs individuels.

Écart dans la gouvernance : DeFi fonctionne dans un espace où la décentralisation théorique masque une concentration pratique du contrôle, compliquant la responsabilité et la réponse d'urgence.

Implications pour l'industrie

Cet incident a des conséquences importantes pour le développement de DeFi :

Normes de sécurité : Les ponts cross-chain nécessitent des mécanismes de validation distribuée et l'élimination des points de défaillance uniques. L'industrie doit établir des normes de sécurité minimales pour l'architecture des ponts.

Évaluation des risques : Les protocoles de prêt doivent disposer d'une vérification en temps réel du collatéral et d'une évaluation plus stricte du backing des actifs bridés avant d'accepter des dépôts.

Protocoles d'urgence : La capacité à geler rapidement les marchés est essentielle, mais les mesures réactives ne peuvent remplacer une architecture de sécurité préventive.

Surveillance réglementaire : Les exploits de cette ampleur accélèrent l'attention réglementaire et la pression de conformité sur les protocoles DeFi.

Défis comptables : Les auditeurs rencontrent des difficultés fondamentales pour évaluer l'efficacité du contrôle lorsque la validation repose sur une infrastructure hors chaîne potentiellement compromise.

Leçons clés

Pour les développeurs et participants :

1. L'architecture de sécurité des ponts exige une validation distribuée multi-signatures, pas une vérification par une seule entité.

2. Le backing en collatéral doit être vérifiable en temps réel, en particulier pour les actifs cross-chain.

3. La composabilité des protocoles crée un risque systémique nécessitant une évaluation de sécurité exhaustive.

4. Les capacités d'intervention d'urgence doivent être équilibrées avec des mesures de sécurité préventives.

5. La diligence raisonnable sur la sécurité de l'infrastructure sous-jacente est essentielle avant de déposer des fonds.

Conclusion

L'exploitation rsETH démontre qu'en DeFi, la conception des ponts détermine indissociablement la sécurité des actifs. La distribution à travers les chaînes ne répartit pas automatiquement le risque. Cet incident met en lumière la tension entre une évolutivité rapide et une architecture de sécurité robuste qui définit l'évolution actuelle de DeFi.

L'attaque révèle une vérité fondamentale : la gouvernance décentralisée en théorie masque souvent un contrôle concentré en pratique. Pour que DeFi atteigne une infrastructure financière résiliente, l'industrie doit traiter ces vulnérabilités architecturales par le biais de normes plus strictes, de mécanismes de validation distribuée et de protocoles privilégiant la sécurité à la rapidité de déploiement.

Les effets en cascade sur Aave et d'autres protocoles montrent à quelle vitesse une défaillance de pont individuelle peut devenir une crise systémique. À mesure que DeFi mûrit, la sécurité cross-chain doit évoluer d'une considération secondaire à un principe fondamental de conception.

Une attribution préliminaire à des acteurs étatiques ajoute une dimension géopolitique aux défis de sécurité de DeFi. La sophistication démontrée suggère que les futures attaques pourraient augmenter en complexité et en impact, rendant l'investissement proactif en sécurité essentiel à la survie des protocoles.

Cet incident devrait accélérer le développement de solutions cross-chain plus résilientes tout en incitant à une réévaluation complète des risques liés aux ponts dans l'écosystème DeFi. La question n'est plus de savoir si les ponts peuvent être sécurisés, mais si l'industrie peut mettre en œuvre des normes de sécurité adéquates avant la prochaine exploitation.