AI menulis kode gagal: Jangan lagi memuja AI, pengkodean Claude menyebabkan kerugian sebesar 1,78 juta dolar AS di platform DeFi

Penulis: Laboratorium Enkripsi Lianxi

Satu, Latar Belakang Kejadian: Konfigurasi Orakel Menyembunyikan Risiko

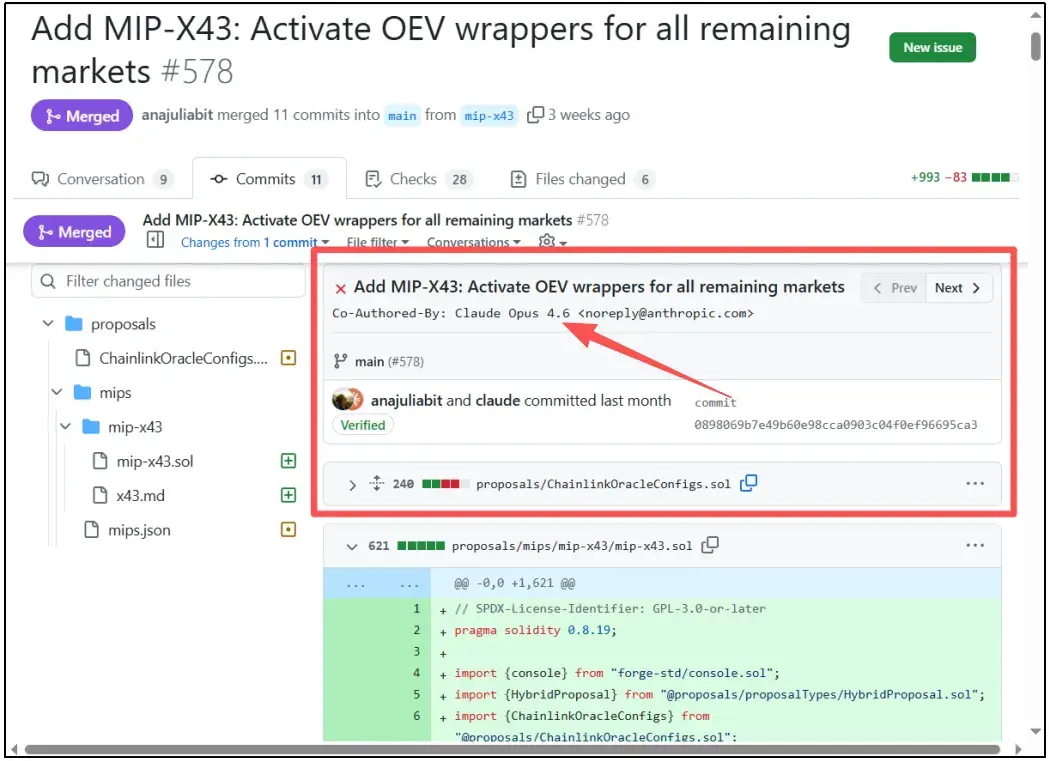

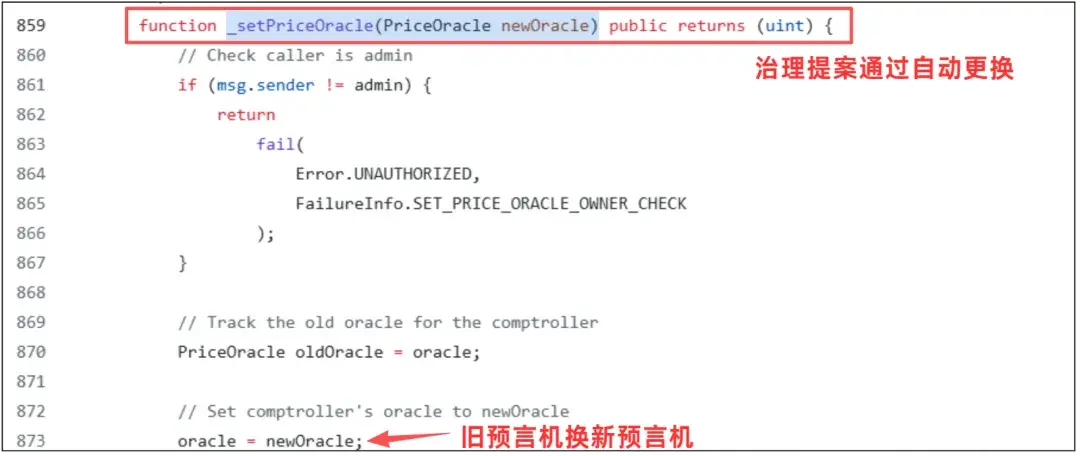

Alasan serangan bermula dari sebuah proposal tata kelola (MIP-X43), yang mengaktifkan konfigurasi oracle Chainlink baru di pasar Moonwell pada jaringan Base dan Optimism. (Catatan: oracle adalah alat untuk mendapatkan data real-time sebelum data tersebut dikirim ke blockchain)

Dalam protokol pinjaman seperti Moonwell, pengguna menyetor aset seperti cbETH sebagai jaminan, lalu dapat meminjam token lain. Jika pasar turun dan nilai jaminan menurun, dan nilai jaminan < utang, maka robot akan secara otomatis melikuidasi posisi (total dana pengguna), melunasi utang, dan menyita jaminan dengan diskon.

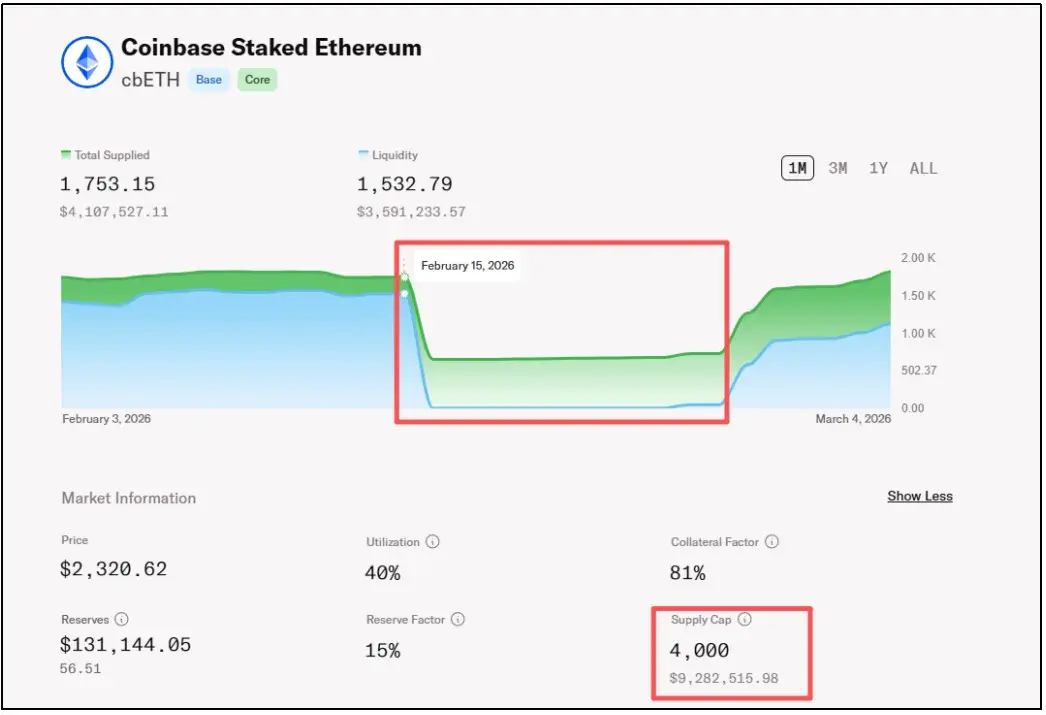

Sebelum kejadian, pasar cbETH Moonwell memiliki dana besar dan banyak jaminan, tetapi pengujian oracle tidak cukup, kurang satu langkah perkalian, menyebabkan harga menjadi sangat salah, dan risiko meningkat secara drastis.

Dua, Analisis Kejadian: AI Salah Menulis Sebuah Kode

Kejadian ini adalah insiden keamanan on-chain pertama yang disebabkan oleh Vibe Coding (pengkodean berbantuan AI), inti dari masalah ini adalah celah konfigurasi oracle yang sederhana namun mematikan.

1. Penyebab Celah

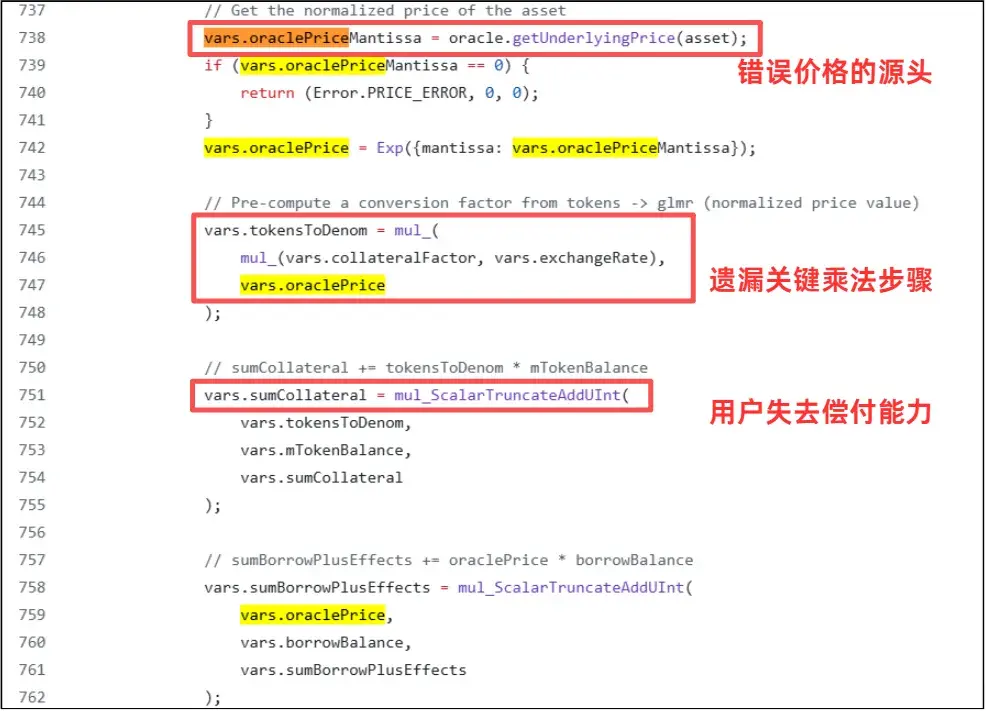

Akar dari insiden ini adalah penetapan harga cbETH yang salah oleh oracle. cbETH adalah token staking yang sangat likuid, nilainya mencakup reward staking yang terakumulasi. Secara normal, 1 cbETH kira-kira bisa ditukar dengan 1.12 ETH.

Oleh karena itu, logika harga dolar yang benar harus dihitung sebagai:

Harga dolar cbETH = (rasio tukar cbETH terhadap ETH) × (harga ETH dalam dolar)

Contohnya: jika 1 cbETH ≈ 1.12 ETH, dan 1 ETH ≈ 2200 dolar, maka nilai sebenarnya 1 cbETH adalah sekitar 2464 dolar.

Namun, dalam kode yang dibuat oleh AI bernama Claude, karena kurangnya validasi logika yang lengkap, sumber harga cbETH langsung diarahkan ke cbETHETH_ORACLE. Sumber data ini hanya menyediakan “rasio tukar” cbETH terhadap ETH (yaitu 1.12), dan tidak bisa mendapatkan harga ETH dalam dolar.

Kesalahan ini, yang melewatkan langkah perkalian penting, menyebabkan program langsung menganggap “rasio” sebagai “nilai dolar”. Aset yang seharusnya bernilai lebih dari 2400 dolar, dalam sistem malah ditandai sebagai 1.12 dolar, sehingga nilai aset tersebut diremehkan lebih dari 99.9%, selisih harga hampir 2000 kali lipat.

2. Reproduksi Serangan

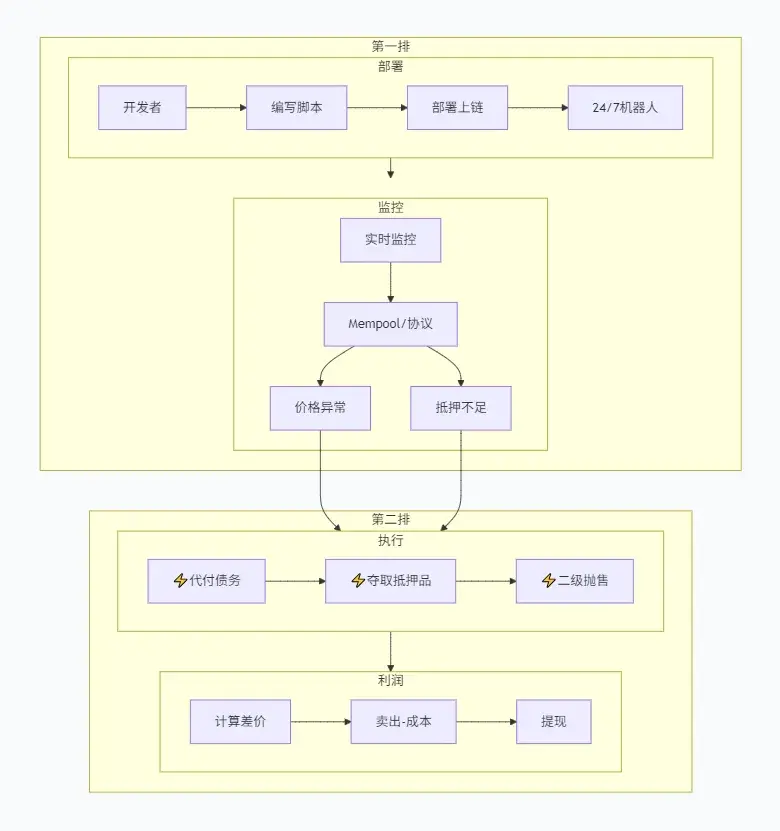

Penilaian aset yang sangat rendah ini menyebabkan banyak posisi jaminan pengguna normal dianggap “tidak cukup jaminannya”. Proses eksploitasi celah ini sangat efisien dan menunjukkan karakter otomatisasi yang jelas:

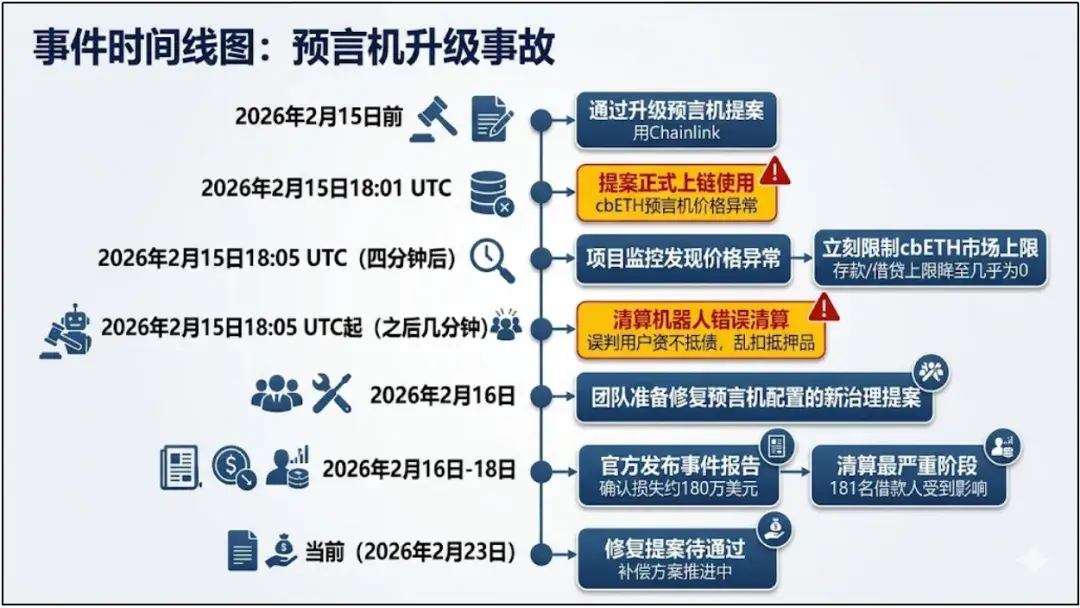

Pada pukul 2:01 dini hari UTC+8 tanggal 16 Februari 2026: proposal MIP-X43 selesai dieksekusi, oracle cbETH yang salah konfigurasi di jaringan Base diaktifkan.

Robot likuidasi di on-chain memantau peluang keuntungan, dengan cepat meminjam sejumlah kecil USDC melalui flash loan, dengan biaya sangat rendah, untuk melunasi utang peminjam (karena sistem menganggap 1 cbETH hanya bernilai lebih dari 1 dolar), sehingga memperoleh hak likuidasi.

Setelah menyita jaminan cbETH yang sangat bernilai tinggi, robot langsung menjualnya di DEX dengan harga pasar untuk mendapatkan keuntungan. Beberapa robot dalam waktu beberapa menit melakukan operasi berulang secara gila-gilaan, menyita total 1.096,317 cbETH.

Serangan ini bukan dilakukan oleh hacker yang sudah direncanakan lama, melainkan hanya eksekusi kode bodoh dari robot likuidasi. Karena tidak ada pencuri secara tradisional, lalu ke mana uang sebesar 1,78 juta dolar yang menguap begitu saja ini sebenarnya mengalir? Itu tergantung pada aliran dana berikutnya.

Tiga, Aliran Dana: Tidak Ada Hacker, Hanya Arbitrase

Karena tidak ada hacker tradisional, lalu ke mana uang 1,78 juta dolar yang menguap itu sebenarnya mengalir?

Jawabannya: ke balik layar arbitrase yang mengoperasikan robot likuidasi.

Robot likuidasi bukan muncul begitu saja, melainkan dibuat dan dipasang oleh programmer nyata atau tim kuantitatif (yaitu pencari MEV) dalam bentuk skrip otomatis di chain. Ketika sistem karena kesalahan AI melewatkan satu tanda kali, dan aset senilai sekitar 2400 dolar dijual secara legal dengan harga murah, robot-robot yang seperti pemburu ini langsung menangkap peluang tersebut.

Mereka secara otomatis melunasi utang yang hanya bernilai lebih dari satu dolar, merebut aset jaminan bernilai tinggi, dan kemudian menjualnya kembali di pasar dengan harga nyata. Akhirnya, selisih besar sekitar 1,78 juta dolar ini seluruhnya mengalir ke dompet pribadi pemilik robot. Mereka memanfaatkan celah sistem, secara sah dan legal, menyelesaikan penarikan dana sebesar jutaan dolar ini.

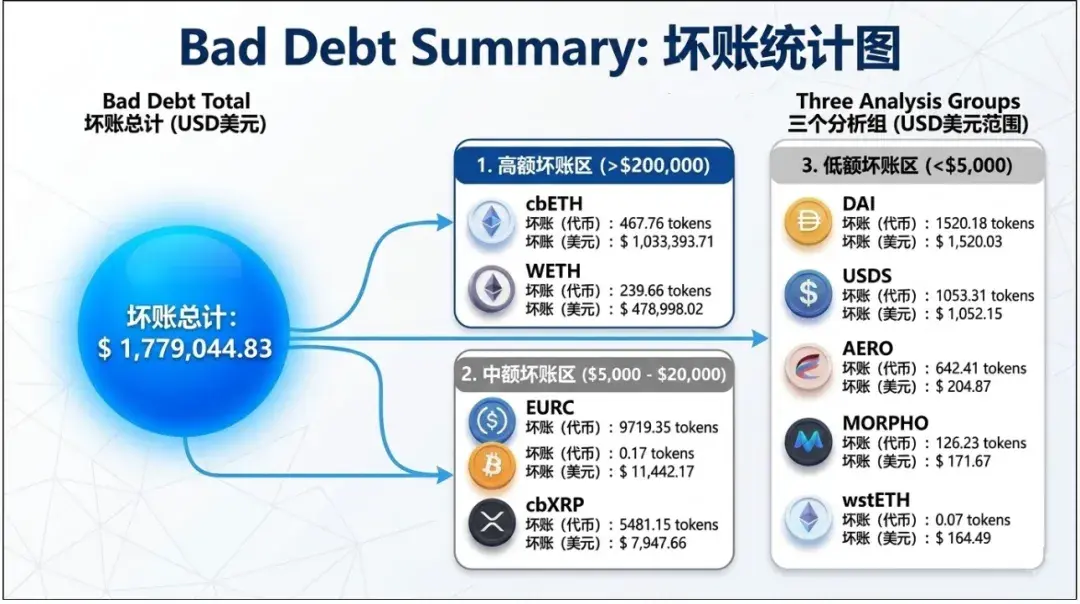

Dalam kejadian ini, total 11 aset mengalami kerugian, dengan rincian kerugian sebagai berikut:

Setelah kejadian, tim Moonwell segera menghentikan fungsi pinjaman dan likuidasi, serta mengajukan proposal perbaikan baru untuk mengatur ulang parameter oracle. Untuk memulihkan kepercayaan, protokol harus menggunakan dana treasury, menutup kerugian sebesar 1,78 juta dolar ini, dan memberikan kompensasi penuh kepada pengguna yang tidak bersalah yang terkena likuidasi.

Empat, AI Mengambil Kendali: Meningkatkan Efisiensi atau Menjadi Risiko Keamanan?

Setelah kejadian ini, sebagian besar opini menyatakan “Claude menulis celah fatal”, tetapi secara objektif, menyalahkan AI atas hilangnya 1,78 juta dolar ini agak tidak adil.

Celah ini sebenarnya bukanlah celah rumit, melainkan kesalahan konfigurasi yang sangat sederhana—kurang satu tanda kali pada rasio tukar.

Sejujurnya, kesalahan tingkat dasar seperti ini bahkan bisa dilakukan oleh manusia programmer sekalipun.

Yang benar-benar fatal adalah proses pengawasan proyek yang sama sekali tidak ada. Sebelum peluncuran, tidak ada yang secara manual memeriksa apakah “harga masuk akal” dari kode tersebut. Jika Anda memberi instruksi yang benar, AI bisa membantu menulis semua pengujian yang diperlukan untuk mencegah kesalahan tersebut.

Jadi pelajaran terbesar dari kejadian ini bukanlah “AI tidak bisa menulis kode”, melainkan manusia yang ingin cepat-cepat melewatkan proses review penting.

Tidak peduli seberapa bagus dan cepat AI, AI tidak memiliki konsep uang asli dan tidak bisa bertanggung jawab. AI tidak akan pernah bisa menggantikan manusia; pada akhirnya, AI hanyalah alat yang sangat berguna, dan manusia harus tetap mengendalikan penggunaannya. AI tidak boleh menjadi pengambil keputusan utama, manusia harus tetap mengarahkan.

Lima, Penutup: Saat AI Menulis Kode, Manusia Harus Tetap Waspada

Kejadian di Moonwell ini sebenarnya tidak rumit, tidak melibatkan hacker top, tidak ada celah rumit, bahkan tidak ada serangan kompleks. Hanya karena AI salah menulis kode, dan manusia tidak memeriksanya dengan seksama.

Namun di dunia blockchain, kelalaian satu baris kode bisa berarti jutaan dolar uang nyata. Dalam dunia DeFi, kode adalah aturan; ketika aturan tersebut tertulis di chain, maka akan dieksekusi tanpa ragu oleh mesin. Ketika semakin banyak proyek bergantung pada “Vibe Coding”, pengujian kode dan manajemen risiko justru harus menjadi garis pertahanan terakhir.

Teknologi bisa semakin otomatis, tetapi keamanan tidak boleh otomatis.

Artikel Terkait

Protokol Privasi Umbra Menutup Frontend untuk Menghalangi Penyerang dari Pencucian Dana Kelp Hasil Curian

SlowMist 23pds Peringatan: Grup Lazarus merilis paket alat macOS baru yang menargetkan mata uang kripto

Justin Sun Menggugat World Liberty Financial Terkait Token WLFI yang Dibekukan dan Hak Tata Kelola

Penyerang Venus Protocol memindahkan 2301 ETH, mengalir ke Tornado Cash untuk dicuci

Eksposur kerentanan zero-day CometBFT, 8 miliar dolar AS node jaringan Cosmos menghadapi risiko deadlock

Grup Lazarus Korea Utara Merilis Malware macOS Baru Mach-O Man yang Menargetkan Kripto