Prova de validador: um quebra-cabeça de segurança importante no caminho para a expansão do Ethereum

Hoje, um novo conceito nasceu silenciosamente no fórum de pesquisa Ethereum: Proof of Validator.

Este mecanismo de protocolo permite que os nós da rede provem que são validadores Ethereum sem revelar suas identidades específicas.

O que isso tem a ver conosco?

Em circunstâncias normais, é mais provável que o mercado preste atenção às narrativas superficiais provocadas por certas inovações tecnológicas no Ethereum e raramente pesquise a tecnologia em si com antecedência. Por exemplo, a atualização, fusão, transferência de PoW para PoS e expansão de Ethereum em Xangai, o mercado apenas se lembra da narrativa de LSD, LSDFi e re-promessa.

Mas não se esqueça que o desempenho e a segurança são as principais prioridades do Ethereum. O primeiro determina o limite superior, enquanto o último determina o resultado final**.

Pode-se perceber claramente que, por um lado, a Ethereum tem promovido ativamente diversas soluções de expansão para melhorar o desempenho, mas por outro lado, no caminho da expansão, além de praticar habilidades internas, também é necessário se proteger contra ataques.

Por exemplo, se o nó de verificação for atacado e os dados não estiverem disponíveis, então todas as narrativas e planos de expansão baseados na lógica de promessa Ethereum podem ser afetados por todo o corpo. Acontece que o impacto e os riscos estão ocultos e os utilizadores finais e especuladores são difíceis de detectar e, por vezes, nem se importam.

A Prova de Validador a ser discutida neste artigo pode ser o principal quebra-cabeça de segurança no caminho da expansão do Ethereum.

Dado que a expansão da capacidade é imperativa, como reduzir os possíveis riscos envolvidos no processo de expansão da capacidade é uma questão de segurança inevitável e também está intimamente relacionada com cada um de nós no círculo.

Portanto, é necessário esclarecer todo o quadro da nova Prova de Validador proposta. No entanto, como o texto completo no fórum técnico é muito fragmentado e rígido e envolve muitos planos e conceitos de expansão, o Instituto de Pesquisa Shenchao integra as postagens originais e classifica as informações relevantes necessárias e realiza uma pesquisa sobre os antecedentes, a necessidade e possível impacto da Prova de Validador. Aprenda sobre leitura.

Amostragem de disponibilidade de dados: um avanço para expansão de capacidade

Não se preocupe, antes de apresentar oficialmente o Proof of Validator, é necessário entender a lógica da atual expansão do Ethereum e os possíveis riscos envolvidos.

A comunidade Ethereum está promovendo ativamente vários planos de expansão. Entre elas, a Amostragem de Disponibilidade de Dados (DAS, abreviadamente) é considerada a tecnologia mais crítica.

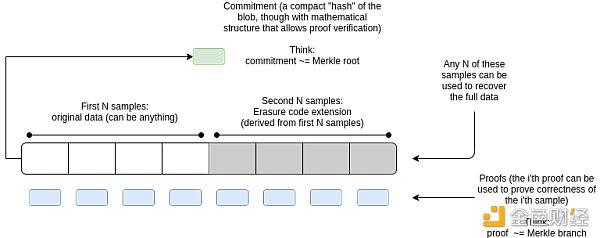

O princípio é dividir os dados completos do bloco em várias “amostras”, e os nós da rede só precisam obter algumas amostras relacionadas a si mesmos para verificar o bloco completo.

Isso reduz bastante a quantidade de armazenamento e computação por nó. Para um exemplo fácil de entender, isto é semelhante ao nosso inquérito por amostragem. Ao entrevistar pessoas diferentes, podemos resumir a situação geral de toda a população.

Especificamente, a implementação do DAS é brevemente descrita a seguir:

- O produtor do bloco divide os dados do bloco em múltiplas amostras.

- Cada nó da rede recebe apenas algumas amostras de sua atenção, e não os dados completos do bloco.

- Os nós da rede podem amostrar aleatoriamente e verificar se os dados completos do bloco estão disponíveis, obtendo amostras diferentes.

Através desta amostragem, mesmo que cada nó processe apenas uma pequena quantidade de dados, juntos eles podem verificar totalmente a disponibilidade de dados de todo o blockchain. Isso pode aumentar muito o tamanho do bloco e alcançar uma expansão rápida.

No entanto, este esquema de amostragem tem um problema fundamental: onde são armazenadas as amostras massivas? Isto requer todo um conjunto de redes descentralizadas para apoiá-lo.

Tabela Hashed Distribuída: Início das amostras

Isso dá à tabela hash distribuída (DHT) a oportunidade de mostrar seus talentos.

O DHT pode ser considerado um enorme banco de dados distribuído, que usa uma função hash para mapear dados em um espaço de endereço, e diferentes nós são responsáveis por acessar dados em diferentes segmentos de endereço. **Ele pode ser usado para localizar e armazenar amostras rapidamente em nós enormes. **

Especificamente, depois que o DAS divide os dados do bloco em múltiplas amostras, essas amostras precisam ser distribuídas para diferentes nós da rede para armazenamento. DHT pode fornecer um método descentralizado para armazenar e recuperar essas amostras, a ideia básica é:

- Usando uma função hash consistente, as amostras são mapeadas em um enorme espaço de endereço.

- Cada nó da rede é responsável por armazenar e fornecer amostras de dados dentro de um intervalo de endereços.

- Quando uma determinada amostra é necessária, o endereço correspondente pode ser encontrado através do hash, e o nó responsável pela faixa de endereços pode ser encontrado na rede para obter a amostra.

Por exemplo, de acordo com certas regras, cada amostra pode ser hash em um endereço, o nó A é responsável pelo endereço de 0 a 1000 e o nó B é responsável pelo endereço de 1001 a 2000.

Então a amostra com endereço 599 será armazenada no nó A. Quando esta amostra for necessária, procure o endereço 599 através do mesmo hash, e a seguir procure o nó A responsável pelo endereço na rede, e obtenha a amostra dele.

Este método quebra as limitações do armazenamento centralizado e melhora muito a tolerância a falhas e a escalabilidade. Esta é exatamente a infraestrutura de rede necessária para o armazenamento de amostras DAS.

Comparado ao armazenamento e recuperação centralizados, o DHT pode melhorar a tolerância a falhas, evitar pontos únicos de falha e aumentar a escalabilidade da rede. Além disso, o DHT também pode ajudar na defesa contra ataques como o “ocultamento de amostras” mencionado no DAS.

Pontos problemáticos do DHT: ataque Sybil

No entanto, o DHT também tem um calcanhar de Aquiles, que é a ameaça dos ataques de Sybil. Os invasores podem criar um grande número de nós falsos na rede, e os nós reais circundantes serão “sobrecarregados” por esses nós falsos.

Por analogia, um vendedor ambulante honesto está cercado por fileiras e mais fileiras de produtos falsificados e é difícil para os usuários encontrar produtos genuínos. Desta forma, o invasor pode controlar a rede DHT e indisponibilizar as amostras.

Por exemplo, para obter uma amostra no endereço 1000, é necessário encontrar o nó responsável por esse endereço. Porém, após ser cercada por dezenas de milhares de nós falsos criados pelo invasor, a solicitação será continuamente direcionada aos nós falsos e não poderá alcançar o nó que é realmente responsável pelo endereço. O resultado é que a amostra não pode ser obtida e tanto o armazenamento quanto a verificação falham.

Para resolver este problema, é necessário estabelecer uma camada de rede de alta confiança em DHT, da qual participam apenas nós verificadores. Mas a própria rede DHT não consegue identificar se um nó é um validador.

Isto dificulta seriamente a expansão do DAS e do Ethereum. Existe alguma forma de resistir a esta ameaça e garantir a confiabilidade da rede?

Prova de Validador: Uma solução ZK para proteger a segurança da expansão

Agora, voltemos ao ponto principal deste artigo: Prova de Validador.

No Fórum de Tecnologia Ethereum, George Kadianakis, Mary Maller, Andrija Novakovic e Suphanat Chunhapanya propuseram hoje esta proposta em conjunto.

Sua ideia geral é que, se pudermos encontrar uma maneira de permitir que apenas verificadores honestos se juntem ao DHT no plano de expansão do DHT na seção anterior, então a pessoa mal-intencionada que deseja lançar um ataque Sybil também deve ** Promover ** uma grande quantidade de ETH, o que aumenta significativamente o custo de fazer o mal economicamente.

Ou seja, esta ideia nos é mais familiar: quero saber se você é uma pessoa boa e consegue identificar pessoas más sem saber sua identidade.

Neste tipo de cenário de prova com informações limitadas, a prova de conhecimento zero pode obviamente ser útil.

Portanto, o Proof of Validator (doravante denominado PoV) pode ser usado para estabelecer uma rede DHT altamente confiável composta apenas por nós de verificação honestos, resistindo efetivamente aos ataques Sybil.

A ideia básica é fazer com que cada nó de verificação registre uma chave pública no blockchain e, em seguida, use a tecnologia de prova de conhecimento zero para provar que conhece a **chave privada correspondente a esta chave pública. .chave. Isso equivale a retirar seu próprio certificado de identidade para provar que você é um nó de verificação.

Além disso, o PoV também visa ocultar a identidade do verificador na camada de rede para o ataque anti-DoS (negação de serviço) do nó de verificação. Ou seja, o protocolo não espera que um invasor seja capaz de dizer qual nó DHT corresponde a qual validador.

Então, como fazê-lo? O post original usava muitas fórmulas matemáticas e derivações, então não vou entrar em detalhes aqui, damos uma versão simplificada:

Em termos de implementação específica, é usada a árvore Merkle ou tabela de pesquisa. Por exemplo, use a árvore Merkle para provar que a chave pública de registro existe na árvore Merkle da lista de chaves públicas e, em seguida, prove que a chave pública de comunicação de rede derivada dessa chave pública corresponde. Todo o processo é realizado por prova de conhecimento zero, e a identidade real não será revelada.

Ignorando esses detalhes técnicos, o efeito final do PoV é:

** Somente nós autenticados podem ingressar na rede DHT, o que aumenta muito sua segurança e pode resistir efetivamente aos ataques Sybil e evitar que as amostras sejam deliberadamente ocultadas ou modificadas. PoV fornece uma rede básica confiável para DAS, o que indiretamente ajuda o Ethereum a alcançar uma rápida expansão. **

No entanto, o atual PoV ainda está em fase de investigação teórica e ainda há incerteza sobre se pode ser implementado.

Porém, vários pesquisadores deste post realizaram experimentos em pequena escala, e os resultados mostram que a eficiência do PoV em propor provas ZK e a eficiência dos verificadores em receber provas não são ruins. Vale ressaltar que seu equipamento experimental é apenas um notebook, que só vem equipado com processador Intel i7 há 5 anos.

Finalmente, o actual PoV ainda está em fase de investigação teórica e ainda há incerteza sobre se pode ser implementado. Independentemente disso, representa um passo importante em direção a uma maior escalabilidade para blockchains. Como componente-chave no roteiro de expansão do Ethereum, merece a atenção contínua de toda a indústria.