#rsETHAttackUpdate : 去中心化金融(DeFi)最大跨鏈攻擊的技術分析

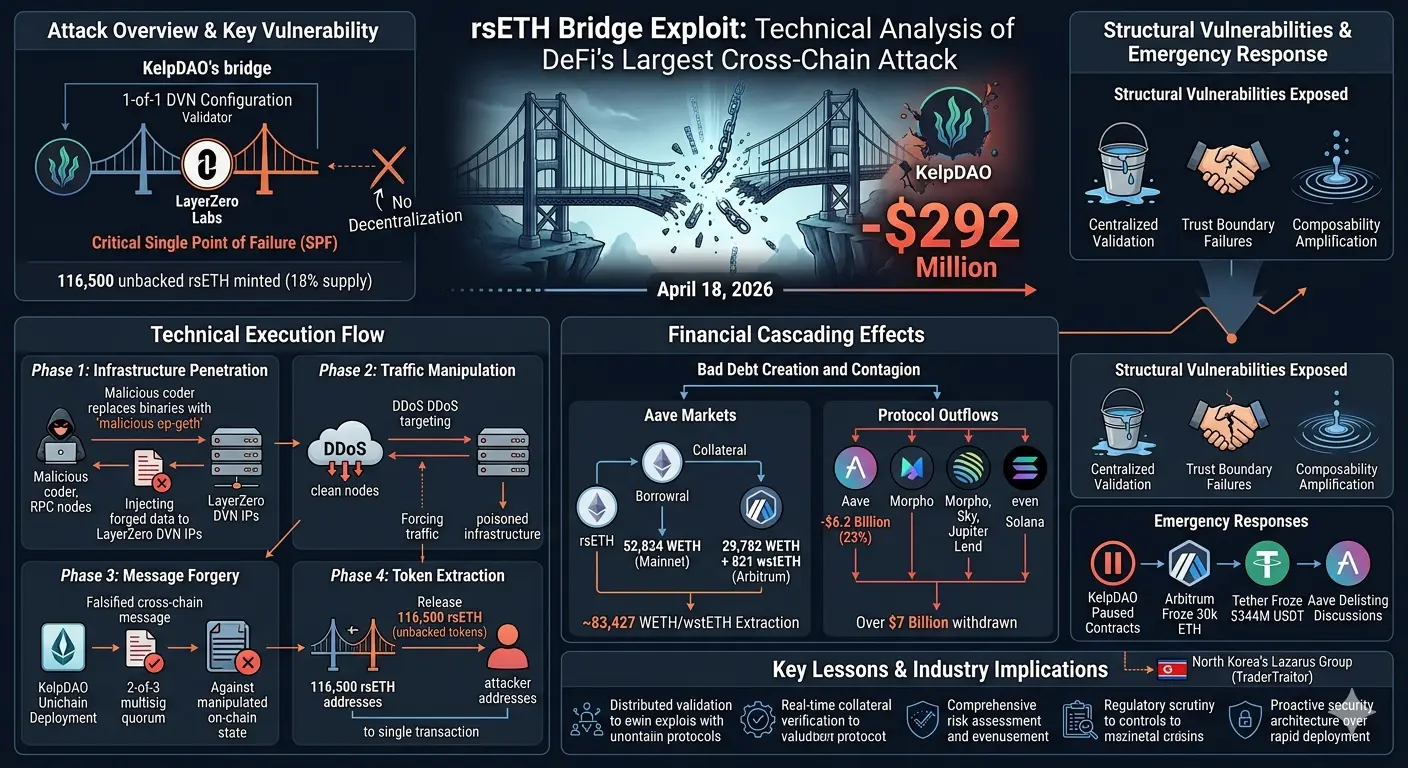

在2026年4月18日,KelpDAO的rsETH協議通過其LayerZero橋遭受了$292 百萬美元的漏洞利用,標誌著DeFi最重大的安全失誤之一。本簡報分析了攻擊向量、連鎖反應以及暴露的結構性漏洞。

攻擊概述

攻擊者在破壞KelpDAO的跨鏈基礎設施後,鑄造了116,500個未背書的rsETH代幣(佔總供應的18%)。該漏洞針對一個關鍵的架構弱點:KelpDAO的橋以1對1的DVN (去中心化驗證者網絡)配置運行,使LayerZero實驗室成為跨鏈消息的唯一驗證實體。

技術執行

攻擊採用了多階段的複雜策略:

1. 基礎設施滲透:攻擊者獲取LayerZero DVN使用的RPC節點存取權,將合法的op-geth二進制文件替換為惡意版本,僅向DVN的IP地址提供偽造數據。

2. 流量操控:通過對清潔節點的DDoS攻擊,攻擊者迫使驗證流量完全切換到被破壞的基礎設施,確保所有驗證流量都經過被污染的端點。

3. 消息偽造:一條偽造的跨鏈消息聲稱來自KelpDAO的Unichain部署,並在被操控的鏈上狀態下驗證通過,通過了2對3多簽共識。

4. 代幣提取:橋在單筆交易中向攻擊者控制的地址釋放了116,500個rsETH,創造了沒有底層抵押品的未背書代幣。

歸屬分析指向朝鮮的Lazarus集團(TraderTraitor),該組織以針對金融基礎設施的高級加密貨幣攻擊聞名。

金融連鎖反應

攻擊者立即將未背書的rsETH用作抵押品,部署於Aave V3和V4市場:

- 在以太坊主網借入52,834 WETH

- 在Arbitrum借入29,782 WETH和821個wstETH

- 總提取約83,427 WETH和wstETH,造成Aave借貸市場內大量壞帳。協議在數小時內反應,凍結了rsETH市場並移除借款能力,但損害已擴散至整個DeFi:

- 從領先協議撤出超過$7 十億美元

- Aave損失62億美元(佔TVL的23%)

- Morpho、Sky和Jupiter Lend也遭遇類似資金外流

- 恐慌性提款甚至波及Solana上未受影響的協議

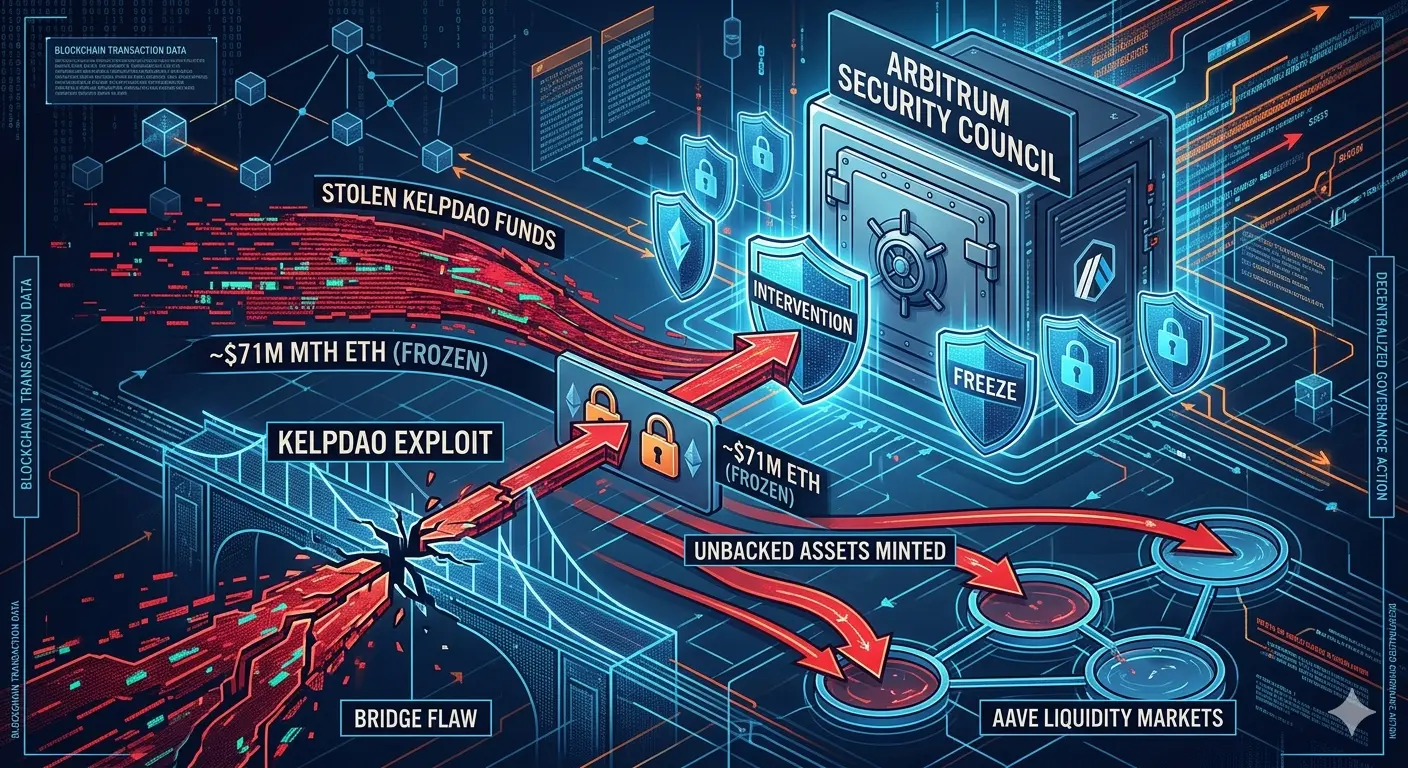

多個協議和網絡實施了損害控制措施:

- KelpDAO在主網和L2上暫停rsETH合約

- Arbitrum凍結30,000 ETH ($71 百萬)與漏洞地址相關聯

- Tether凍結兩個Tron錢包中的100萬USDT

- Aave社群啟動關於永久下架rsETH的討論

暴露的結構性漏洞

此次攻擊揭示了DeFi跨鏈架構的根本弱點:

集中驗證:儘管宣傳去中心化,橋通常依賴集中驗證。1對1的DVN配置造成了災難性的一點故障。

信任邊界失效:攻擊發生在LayerZero的消息驗證與KelpDAO橋接接受的交叉點,展示了模組化安全在缺乏堅實標準時所帶來的系統性風險。

組合性放大:攻擊者利用未背書的代幣在多個協議中操作,顯示DeFi的互聯性如何放大個別失誤的影響。

治理現實差距:DeFi運作中,理論上的去中心化常掩蓋實際的控制集中,增加了問責和緊急應對的複雜性。

行業影響

此事件對DeFi發展具有重大影響:

安全標準:跨鏈橋需採用分散驗證機制,消除單點故障。行業必須建立橋架構的最低安全標準。

風險評估:借貸協議需實時驗證抵押品,並在接受存款前嚴格評估橋接資產的背書情況。

緊急應對:快速市場凍結能力至關重要,但反應措施不能取代預防性安全架構。

監管審查:此類規模的漏洞加快監管關注與合規壓力,促使DeFi協議加強安全措施。

會計挑戰:審計師在評估控制有效性時面臨困難,尤其當驗證依賴潛在受損的鏈外基礎設施。

關鍵教訓

對開發者與參與者而言:

1. 橋的安全架構必須採用多簽分散驗證,而非單一實體驗證。

2. 抵押品必須能在實時中驗證,尤其是跨鏈資產。

3. 協議的組合性創造系統性風險,需進行全面安全評估。

4. 緊急應對能力須與預防性安全措施平衡。

5. 在存款前,必須對底層基礎設施的安全性進行盡職調查。

結論

rsETH漏洞展示了在DeFi中,橋接設計與資產安全密不可分。跨鏈分散並不自動分散風險。此次事件揭示了快速擴展與堅固安全架構之間的矛盾,這是當前DeFi演進的核心。

攻擊揭示了一個基本真理:理論上的去中心化治理在實踐中常掩蓋了集中的控制。為了實現韌性的金融基礎設施,行業必須通過更嚴格的標準、分散驗證機制以及優先考慮安全的協議來解決這些架構漏洞。

連鎖反應在Aave及其他協議中的擴散,顯示單一橋接失效如何迅速演變為系統性危機。隨著DeFi的成熟,跨鏈安全必須從事後考慮轉變為設計的基礎原則。

初步歸屬於國家支持的行動者,為DeFi安全挑戰增添了地緣政治層面。其高級的攻擊手法暗示未來攻擊可能更為複雜與具破壞性,積極的安全投資對協議存活至關重要。

此事件可能促使更具韌性的跨鏈解決方案的發展,同時促使對橋接相關風險的全面再評估。問題不再是橋是否能被保障,而是行業是否能在下一次漏洞前建立起充分的安全標準。

在2026年4月18日,KelpDAO的rsETH協議通過其LayerZero橋遭受了$292 百萬美元的漏洞利用,標誌著DeFi最重大的安全失誤之一。本簡報分析了攻擊向量、連鎖反應以及暴露的結構性漏洞。

攻擊概述

攻擊者在破壞KelpDAO的跨鏈基礎設施後,鑄造了116,500個未背書的rsETH代幣(佔總供應的18%)。該漏洞針對一個關鍵的架構弱點:KelpDAO的橋以1對1的DVN (去中心化驗證者網絡)配置運行,使LayerZero實驗室成為跨鏈消息的唯一驗證實體。

技術執行

攻擊採用了多階段的複雜策略:

1. 基礎設施滲透:攻擊者獲取LayerZero DVN使用的RPC節點存取權,將合法的op-geth二進制文件替換為惡意版本,僅向DVN的IP地址提供偽造數據。

2. 流量操控:通過對清潔節點的DDoS攻擊,攻擊者迫使驗證流量完全切換到被破壞的基礎設施,確保所有驗證流量都經過被污染的端點。

3. 消息偽造:一條偽造的跨鏈消息聲稱來自KelpDAO的Unichain部署,並在被操控的鏈上狀態下驗證通過,通過了2對3多簽共識。

4. 代幣提取:橋在單筆交易中向攻擊者控制的地址釋放了116,500個rsETH,創造了沒有底層抵押品的未背書代幣。

歸屬分析指向朝鮮的Lazarus集團(TraderTraitor),該組織以針對金融基礎設施的高級加密貨幣攻擊聞名。

金融連鎖反應

攻擊者立即將未背書的rsETH用作抵押品,部署於Aave V3和V4市場:

- 在以太坊主網借入52,834 WETH

- 在Arbitrum借入29,782 WETH和821個wstETH

- 總提取約83,427 WETH和wstETH,造成Aave借貸市場內大量壞帳。協議在數小時內反應,凍結了rsETH市場並移除借款能力,但損害已擴散至整個DeFi:

- 從領先協議撤出超過$7 十億美元

- Aave損失62億美元(佔TVL的23%)

- Morpho、Sky和Jupiter Lend也遭遇類似資金外流

- 恐慌性提款甚至波及Solana上未受影響的協議

多個協議和網絡實施了損害控制措施:

- KelpDAO在主網和L2上暫停rsETH合約

- Arbitrum凍結30,000 ETH ($71 百萬)與漏洞地址相關聯

- Tether凍結兩個Tron錢包中的100萬USDT

- Aave社群啟動關於永久下架rsETH的討論

暴露的結構性漏洞

此次攻擊揭示了DeFi跨鏈架構的根本弱點:

集中驗證:儘管宣傳去中心化,橋通常依賴集中驗證。1對1的DVN配置造成了災難性的一點故障。

信任邊界失效:攻擊發生在LayerZero的消息驗證與KelpDAO橋接接受的交叉點,展示了模組化安全在缺乏堅實標準時所帶來的系統性風險。

組合性放大:攻擊者利用未背書的代幣在多個協議中操作,顯示DeFi的互聯性如何放大個別失誤的影響。

治理現實差距:DeFi運作中,理論上的去中心化常掩蓋實際的控制集中,增加了問責和緊急應對的複雜性。

行業影響

此事件對DeFi發展具有重大影響:

安全標準:跨鏈橋需採用分散驗證機制,消除單點故障。行業必須建立橋架構的最低安全標準。

風險評估:借貸協議需實時驗證抵押品,並在接受存款前嚴格評估橋接資產的背書情況。

緊急應對:快速市場凍結能力至關重要,但反應措施不能取代預防性安全架構。

監管審查:此類規模的漏洞加快監管關注與合規壓力,促使DeFi協議加強安全措施。

會計挑戰:審計師在評估控制有效性時面臨困難,尤其當驗證依賴潛在受損的鏈外基礎設施。

關鍵教訓

對開發者與參與者而言:

1. 橋的安全架構必須採用多簽分散驗證,而非單一實體驗證。

2. 抵押品必須能在實時中驗證,尤其是跨鏈資產。

3. 協議的組合性創造系統性風險,需進行全面安全評估。

4. 緊急應對能力須與預防性安全措施平衡。

5. 在存款前,必須對底層基礎設施的安全性進行盡職調查。

結論

rsETH漏洞展示了在DeFi中,橋接設計與資產安全密不可分。跨鏈分散並不自動分散風險。此次事件揭示了快速擴展與堅固安全架構之間的矛盾,這是當前DeFi演進的核心。

攻擊揭示了一個基本真理:理論上的去中心化治理在實踐中常掩蓋了集中的控制。為了實現韌性的金融基礎設施,行業必須通過更嚴格的標準、分散驗證機制以及優先考慮安全的協議來解決這些架構漏洞。

連鎖反應在Aave及其他協議中的擴散,顯示單一橋接失效如何迅速演變為系統性危機。隨著DeFi的成熟,跨鏈安全必須從事後考慮轉變為設計的基礎原則。

初步歸屬於國家支持的行動者,為DeFi安全挑戰增添了地緣政治層面。其高級的攻擊手法暗示未來攻擊可能更為複雜與具破壞性,積極的安全投資對協議存活至關重要。

此事件可能促使更具韌性的跨鏈解決方案的發展,同時促使對橋接相關風險的全面再評估。問題不再是橋是否能被保障,而是行業是否能在下一次漏洞前建立起充分的安全標準。