Global Ledger: Kryptowährung-Geldwäsche dauert nur 2 Sekunden, Hacker transferieren 76% der gestohlenen Gelder vor der Offenlegung

Kryptohacker können jetzt innerhalb von nur 2 Sekunden nach Beginn des Angriffs gestohlene Gelder transferieren und verschieben, meist noch bevor die Opfer Datenlecks offenlegen. Eine Analyse von Global Ledger zu 255 Kryptohacker-Vorfällen im Jahr 2025 kommt zu einer klaren Schlussfolgerung: Bei 76 % der Angriffe wurden die Gelder vor der öffentlichen Offenlegung transferiert, im zweiten Halbjahr stieg dieser Anteil auf 84,6 %.

Revolution im Tempo: 76 % der Beute vor Offenlegung transferiert

(Quelle: Global Ledger)

Dieses Tempo ist schockierend. Laut Bericht von Global Ledger wurden bei 76 % der Hackerangriffe die Gelder vor der öffentlichen Bekanntmachung transferiert, im zweiten Halbjahr stieg dieser Anteil auf 84,6 %. Das bedeutet, die Angreifer handeln oft, bevor Börsen, Analysefirmen oder Strafverfolgungsbehörden reagieren können.

Diese „Vor-der-Offenlegung“-Strategie ist äußerst raffiniert. Solange der Angriff noch nicht öffentlich ist, sind die gestohlenen Adressen nicht markiert, Börsen und Blockchain-Analysetools erkennen sie nicht als Beutegeld. Das Überweisen der Gelder in diesem Zeitraum ist ungehindert möglich, ohne Alarm auszulösen oder Konten zu sperren. Sobald der Vorfall öffentlich wird, werden diese Adressen schnell auf eine schwarze Liste gesetzt, weitere Transfers erschweren sich erheblich.

Der Anstieg von 76 % auf 84,6 % im zweiten Halbjahr zeigt, dass die Geschwindigkeit der Angreifer weiter zunimmt. Dies könnte auf Verbesserungen bei automatisierten Scripts (bei erfolgreichem Hack sofortiges Auslösen von Überweisungs-Tools), präzise Berechnungen der Reaktionszeiten der Opfer sowie die Reife von Cross-Chain-Bridges und anderen Tools zurückzuführen sein, die Transfers erleichtern. Für die Opfer bedeutet dies, dass der Zeitrahmen zwischen „Entdeckung des Hacks“ und „Geldtransfer“ nahezu bei null liegt, kaum eine Chance auf Asset-Freeze.

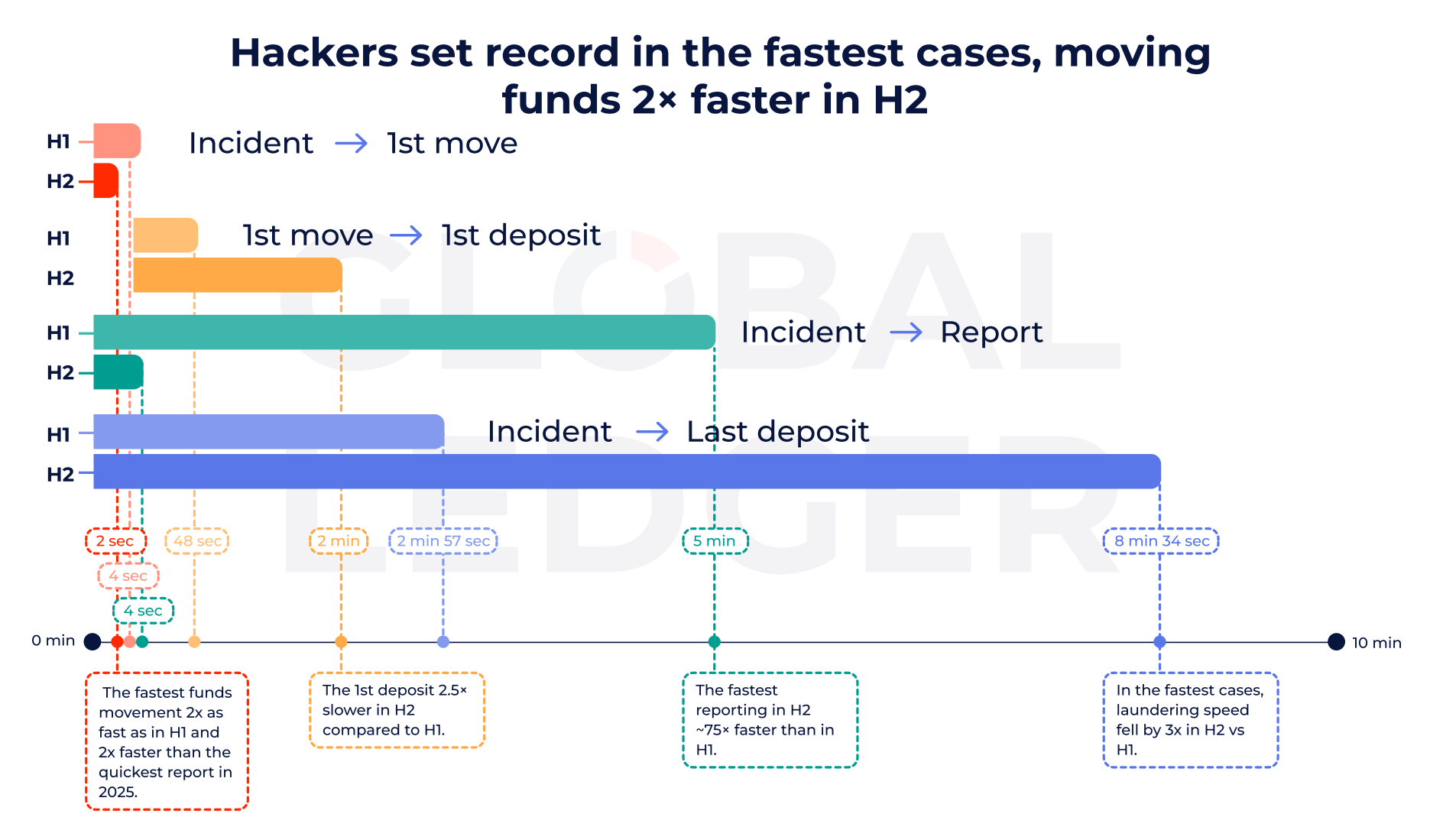

Doch Geschwindigkeit ist nur ein Teil des Problems. Zwar erfolgen die ersten Transfers fast in Echtzeit, der vollständige Geldwäscheprozess dauert jedoch länger. Im zweiten Halbjahr 2025 benötigen Hacker durchschnittlich etwa 10,6 Tage, um die Gelder bei Börsen oder Mixern zu deponieren, im Vergleich zu rund 8 Tagen zu Beginn des Jahres. Kurz gesagt: Sprinten ist schneller geworden, Marathonlaufen langsamer.

Zwei-Phasen-Zeitlinie der Kryptowährungs-Geldwäsche

Phase 1 (Transfer): Innerhalb von 2 Sekunden vom Opferadresse weg, vor Offenlegung

Phase 2 (Geldwäsche): Durchschnittlich 10,6 Tage bis zum Enddepot, mehrstufige Routing-Strategien zur Verfolgung

Trends: Transfer beschleunigt (84,6 % vor Offenlegung), Geldwäsche verzögert (von 8 auf 10,6 Tage)

Diese Entwicklung spiegelt eine verstärkte Überwachung nach Offenlegung wider. Sobald ein Vorfall öffentlich ist, markieren Börsen und Blockchain-Analysetools die Adressen und verschärfen die Kontrollen. Die Angreifer reagieren darauf, indem sie Gelder in kleinere Einheiten aufteilen und durch mehrstufige Routing-Strategien verschieben, um die Spur zu verwischen.

Brücken im Wert von 2,01 Milliarden USD und die Rückkehr von Tornado Cash

(Quelle: Global Ledger)

Brücken sind zum wichtigsten Kanal für diese Prozesse geworden. Fast die Hälfte der gestohlenen Gelder, etwa 2,01 Milliarden USD, wurden durch Cross-Chain-Bridges transferiert. Das ist mehr als das Dreifache der Beträge, die durch Mixer oder Privacy-Protokolle verschoben wurden. Allein bei dem im letzten Jahr viel beachteten CEX-Hack flossen 94,91 % der gestohlenen Gelder durch Brücken.

Cross-Chain-Bridges sind zum Mainstream-Tool für Kryptogeldwäsche geworden, weil sie bequem und schwer nachverfolgbar sind. Wenn Hacker gestohlene Ether über Bridges auf BNB Chain oder Polygon transferieren, steigt die Verfolgungs-Hürde erheblich. Unterschiedliche Adressformate, getrennte Blockchain-Browser sowie die Notwendigkeit, grenzüberschreitend mit Strafverfolgungsbehörden zu kooperieren, verschaffen den Angreifern Zeit. Zudem sind die Überwachungs- und Analyse-Tools auf kleineren Chains oft weniger ausgereift als bei Ethereum, was das Verschwinden nach Transfers erleichtert.

Die 2,01 Milliarden USD entsprechen etwa 50 % der im Jahr 2025 gestohlenen Gesamtsumme von 4,04 Milliarden USD. Diese starke Konzentration auf eine einzelne Geldwäsche-Route ist sowohl eine Chance als auch eine Herausforderung für die Strafverfolgung. Durch verstärkte Überwachung der Cross-Chain-Bridges (z.B. durch KYC-Anforderungen bei Bridge-Protokollen oder das Einfrieren verdächtiger Transaktionen) könnten etwa die Hälfte der Kryptogeldwäscheaktivitäten gestoppt werden. Die Herausforderung besteht darin, dass viele Bridges dezentral sind und keine zentrale Instanz die Durchsetzung solcher Maßnahmen erzwingen kann.

Gleichzeitig gewinnt Tornado Cash wieder an Aufmerksamkeit. Bei den Hackerangriffen im Jahr 2025 wurde die Nutzung von Tornado Cash in 41,57 % der Fälle festgestellt. Der Bericht weist darauf hin, dass die Nutzung infolge von Änderungen bei Sanktionen im zweiten Halbjahr stark angestiegen ist. Tornado Cash ist ein Mixing-Protokoll auf Ethereum, das mehrere Nutzer-Guthaben vermischt, um die Herkunft einzelner Transaktionen extrem schwer nachvollziehbar zu machen. Das US-Finanzministerium setzte Tornado Cash 2022 auf die Sanktionsliste, das Smart Contract bleibt jedoch auf der Chain aktiv und kann nicht einfach abgeschaltet werden.

Die 41,57 % Nutzung zeigen, dass Hacker trotz Sanktionsrisiken weiterhin massiv auf Tornado Cash setzen. Das könnte daran liegen, dass: die Durchsetzung der Sanktionen in der Trump-Ära nachgelassen hat, Hacker bereit sind, Sanktionen in Kauf zu nehmen, um Privatsphäre zu wahren, oder dass Tornado Cash technisch effektiver ist als andere Mixing-Tools. Dieses Phänomen des „Sanktionsversagens“ verdeutlicht die fundamentale Herausforderung bei der Regulierung dezentraler Protokolle.

Die seltsame Phänomen: Hälfte der Beute bleibt ungenutzt versteckt

Gleichzeitig ist im zweiten Halbjahr die direkte Auszahlung an zentrale Börsen deutlich zurückgegangen. Der Anteil der gestohlenen Gelder, die in DeFi-Plattformen verbleiben, steigt stetig. Die Angreifer scheinen bewusster die offensichtlichen Auszahlungskanäle zu meiden, bis die Aufmerksamkeit der Öffentlichkeit nachlässt. Bemerkenswert ist, dass etwa 49 % der gestohlenen Kryptowährungen noch immer ungenutzt sind. Das bedeutet, Milliarden USD sitzen noch in Wallets, möglicherweise für zukünftige Geldwäscheaktivitäten.

Das Phänomen, dass die Hälfte der Beute ungenutzt bleibt, ist äußerst merkwürdig. Diese 49 % entsprechen etwa 19,8 Milliarden USD, die von Hackern kontrolliert, aber noch nicht für Veräußerung oder Geldwäsche verwendet wurden. Mögliche Gründe sind: die Hacker warten, bis die Medienaufmerksamkeit nachlässt, die Menge der Gelder zu groß ist, um sie kurzfristig zu waschen, oder die Hacker selbst langfristige Investoren sind und Bitcoin als Wertspeicher sehen, ohne eilig zu verkaufen.

Dieses „Verstecken“ der Gelder ist ein zweischneidiges Schwert für die Rückgewinnung. Solange die Gelder nicht bewegt werden, besteht die Chance, sie zurückzuholen, wenn Strafverfolgungsbehörden die Hacker lokalisieren und deren Private Keys sichern können. Andererseits könnten diese Gelder nach Monaten oder Jahren plötzlich in den Waschprozess eingebunden werden, wenn die Medienaufmerksamkeit abgeklungen ist und die Überwachung nachlässt. Die Chance auf erfolgreiche Rückführung sinkt dann erheblich.

Das Ausmaß des Problems bleibt erheblich: Bei Ethereum sind Verluste in Höhe von 2,44 Milliarden USD zu verzeichnen, was 60,64 % der Gesamtschadenssumme entspricht. Insgesamt gab es 255 Diebstähle mit einem Gesamtwert von 4,04 Milliarden USD. Die Rückführung ist jedoch gering: Nur etwa 9,52 % der Gelder wurden eingefroren, und nur 6,52 % wurden letztlich zurückgegeben.

Diese extrem niedrige Rückführungsquote (nur 6,52 %) ist die frustrierendste Realität im Kryptobereich. Im traditionellen Finanzsystem liegt die Rückholquote bei Banküberfällen oder Wire-Transfer-Betrug meist bei 30–50 %, weil die Gelder durch regulierte Institute eingefroren und zurückgeholt werden können. Im Krypto-Bereich ist das nahezu unmöglich: Sobald Gelder in die Kontrolle der Hacker gelangen, ist eine Rückführung nur möglich, wenn die Hacker freiwillig kooperieren oder strafrechtlich gefasst werden. Das „Einmal gestohlen, für immer verloren“-Prinzip ist eines der größten Sicherheitsrisiken für Krypto-Assets.

Fasst man alle Erkenntnisse zusammen, zeigt sich ein klares Muster: Angreifer starten den Angriff in den ersten Sekunden nach der Infiltration mit Maschinen-Geschwindigkeit. Die Verteidiger reagieren zu langsam, was die Kriminellen dazu zwingt, auf langsamere, ausgeklügelte Geldwäsche-Strategien umzusteigen. Das Rennen ist noch nicht vorbei, sondern befindet sich in einer neuen Phase – Anfang in Sekunden, Ende in Tagen.

Verwandte Artikel

Französische Polizei verhaftet 12 Verdächtige, die an der Planung eines Kryptowährungs-Erpressungsfalls beteiligt sind

Enthüllung: Wie russische Geschäftsleute mit Kryptowährungen und „Null-Grenzüberschreitungsabwicklung“ bei Handel mit Iran 40% Wechselkursverluste vermeiden

CBI verhaftet Mitbegründer von Darwin Labs wegen $2B Bitcoin-Betrugs

YZi Labs fordert CEA Industries auf, auf Betriebsprobleme zu reagieren und die 20-jährige Vermögensverwaltungsvereinbarung mit 10X Capital zu beenden

Ein CEX reicht eine Verleumdungsklage gegen den Wall Street Journal-Bericht über Iran-Sanktionen ein

Betrüger Chen Zhi fordert die US-Regierung heraus, 127.271 BTC zu beschlagnahmen