當隨機數不再隨機:12 萬枚BTC失竊真相

原文來源:Max He@Safeheron Lab

近期,加密貨幣社區廣泛討論一則重磅消息:美國執法部門疑似已掌握 2020 年那次神祕轉移的約 12 萬枚比特幣私鑰,價值高達 150 億美元。據 Elliptic 報告顯示,這些資產最初與礦池 Lubian.com 存在關聯,後被美國司法部正式沒收。外界普遍推測,執法機構可能利用了錢包生成時的隨機數缺陷來重建或接管私鑰,也有觀點認爲這是美國政府主導的一次技術破解行動。

此消息傳出後,在整個加密貨幣行業引發了強烈震動,迅速成爲業內焦點話題。不僅在技術和安全層面掀起了廣泛討論,更讓投資者對加密資產的可靠性與風險防範產生了新的憂慮。本文將從技術與事實的雙重視角出發,對該事件及其背後的安全根源進行系統性梳理,深入解析關鍵技術細節,全面回顧事件演變脈絡,並探討其可能帶來的深遠影響。

隨機數與私鑰安全:區塊鏈世界的生命線

在區塊鏈的世界裏,隨機數堪稱加密安全的基石。每一個比特幣或以太坊錢包的私鑰,都由隨機數來生成——一旦隨機數缺乏足夠的「隨機性」,黑客就有可能預測出私鑰,進而直接竊取數字資產。爲了有效規避這種風險,錢包必須採用密碼學安全隨機數生成器(CSPRNG),以確保生成的隨機數真正做到不可預測、不可重現。

那些依賴不安全隨機算法的錢包,表面上看似正常運作,實際上卻暗藏隱患:一旦隨機性被成功預測,資產損失將變得不可逆轉。

歷史重演:多起重大安全事件的啓示

2022 年至 2023 年期間,因相同的隨機數漏洞引發的多起重大安全事件相繼被披露,充分暴露了這一問題的嚴重性和廣泛性。

安全事件 1:Wintermute 損失 1.6 億美元的慘痛教訓

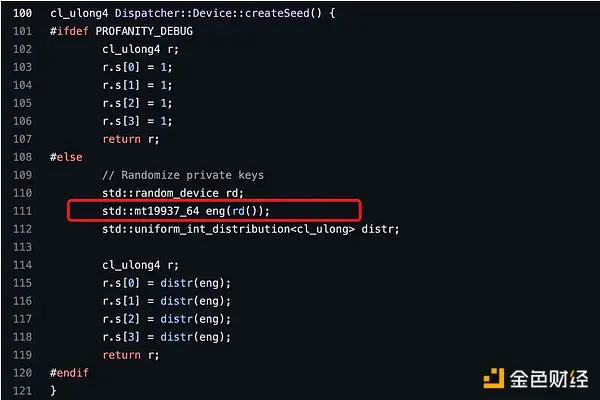

2022 年 9 月 20 日,知名做市商 Wintermute 遭遇重大安全事故,約 1.6 億美元的數字資產被盜。攻擊者巧妙利用了地址生成工具 Profanity 的弱點——該工具在部分用法中依賴 Mersenne Twister(MT19937)作爲僞隨機數源來生成「靚號地址」。

由於 MT19937 的輸出在缺乏充分熵注入的情況下具有可預測性,攻擊者得以重現部分地址/私鑰生成流程,從而成功計算出對應私鑰並轉移資金。此案成爲加密史上首例因隨機數誤用導致機構級錢包被攻破的標志性事件,標志着隨機性問題已從單純的開發者疏忽演變爲系統性安全風險。

關於此次攻擊,Safeheron 當時分析了詳細的攻擊技術細節,並復現了攻擊過程。

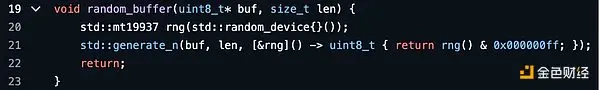

安全事件 2:Trust 隨機數漏洞引發的信任危機

2023 年 4 月,安全研究者發現 Trust 瀏覽器擴展版(版本 0.0.172–0.0.182)在生成錢包助記詞時使用了非密碼學安全的隨機函數,其底層同樣依賴 Mersenne Twister(MT19937)僞隨機數算法(如下圖所示),隨機空間僅約 2^32 種可能性,遠遠不足以抵御窮舉攻擊。

攻擊者可以在有限時間內枚舉所有可能的助記詞組合,從而重建私鑰並盜取用戶資產。Trust 官方隨後發布公告,正式確認漏洞存在並緊急提醒受影響用戶及時遷移資產。根據項目社區論壇的官方聲明,該漏洞已導致約 17 萬美元的潛在損失,原因是攻擊者可能成功利用這一漏洞實施了針對性攻擊。

此事件成爲首個影響主流錢包終端用戶的隨機數漏洞案例,也讓「隨機數安全」問題首次引發大規模的公衆關注。

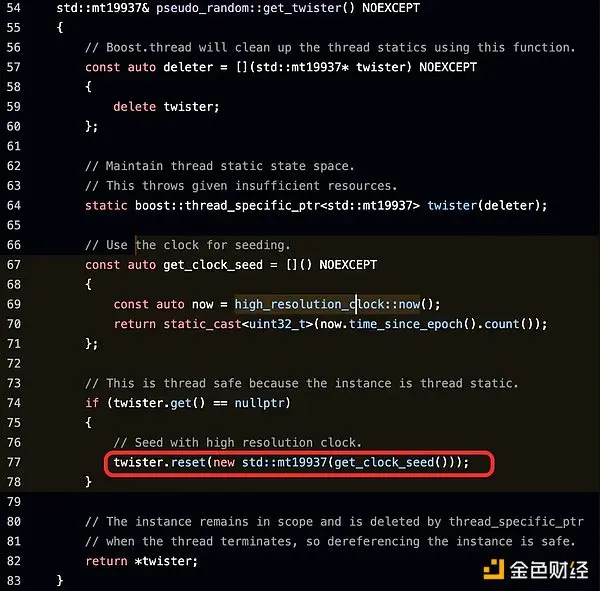

安全事件 3:Libbitcoin Explorer (bx seed) 弱隨機數事件

2023 年 8 月,安全研究團隊 Distrust 宣布發現命令行工具 Libbitcoin Explorer (bx) 3.x 版本存在嚴重的隨機數漏洞。該工具在執行 bx seed 命令生成錢包種子時,內部同樣使用 Mersenne Twister(MT19937)僞隨機數生成器,並僅以系統時間作爲種子來源,導致隨機性極低、輸出可預測。攻擊者可在有限時間內枚舉全部種子值,從而重建錢包私鑰並直接竊取資產。

該漏洞影響所有使用 Libbitcoin Explorer 3.x 生成錢包的用戶,以及依賴 libbitcoin-system 3.6 庫的相關應用。截至 2023 年 8 月,已有超過 90 萬美元的加密貨幣資產因該漏洞被盜。漏洞披露後被正式登記爲 CVE-2023-39910。

盡管 Libbitcoin-explorer 已經及時打上了正確的安全補丁,但事情並沒有就此結束。

浮出水面的巨大冰山

在 Libbitcoin Explorer 3.x 安全事件披露後,由 Distrust 團隊牽頭的白帽研究者成立了 MilkSad 項目,持續追蹤漏洞影響並推動社區響應。

到 2024 年,研究者們首次系統性地梳理了這些「弱錢包」的生成機制、錢包類型以及僞隨機數生成器(PRNG)的配置方式,並揭示出它們與比特幣礦池 Lubian.com 之間的潛在關聯以及相關資金的分布特徵。

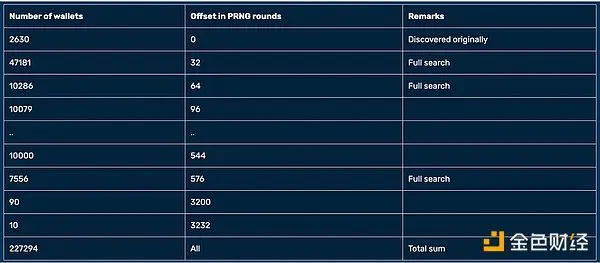

2025 年,在一位匿名白帽研究員提供的關鍵線索幫助下,長期停滯的分析工作取得了突破。MilkSad 團隊發現受影響的軟件在生成私鑰時引入了一個新參數——PRNG 偏移量(offset),這一發現使研究者得以重新關聯此前分散的錢包羣體,揭示出背後統一的隨機數生成模式。這一發現成爲理解整個「弱錢包」事件成因的關鍵所在。

根據團隊的進一步深入分析,2023 年最初發現的 2,630 個問題錢包僅僅是整個冰山的一角。通過在 PRNG 輸出的不同區段進行搜索,研究者現已成功重構並識別出超過 227,200 個獨立錢包(如下圖所示),這些錢包均在主網上存在有效使用記錄,構成了迄今爲止規模最大的「弱隨機錢包」羣簇。

鏈上數據顯示,這批由隨機數缺陷生成的錢包共持有約 13.7 萬枚比特幣(BTC)。在 2020 年 12 月 28 日短短兩小時內,這些錢包被集中清空,餘額從 13.7 萬枚驟降至不足 200 枚,其中約 9,500 枚 BTC 流向礦池 Lubian 的付款地址,其餘約 12 萬枚 BTC 被推測轉入攻擊者控制的錢包。所有可疑交易均使用相同手續費,呈現明顯的自動化批量轉移特徵。

此事後來又出現了新的重要線索,進一步印證了這起大規模被盜事件的真實存在。研究者在比特幣主網上發現,部分受害錢包在 2022 年 7 月 3 日和 2024 年 7 月 25 日仍有異常的交易活動。這些交易通過 OP_RETURN 機制嵌入了完全相同的信息:

「MSG from LB. To the whitehat who is saving our asset, you can contact us through 1228btc@gmail.com to discuss the return of asset and your reward.」

研究者推測,「LB」可能代表 Lubian.com,而「saving our asset」或指向 2020 年 12 月 28 日那次大規模資金轉移事件。這些消息被多次廣播到不同地址,似乎是 Lubian 方面試圖與掌握資產的「白帽」建立聯繫,商討資產返還及獎勵的公開嘗試。

不過,由於這些錢包的私鑰早已處於泄露狀態,理論上任何人都可以從這些地址發起交易或寫入消息,因此目前仍無法確定性地確認這些信息是否真正出自 Lubian 團隊,還是一場誤導性或惡作劇式的操作。

至此,冰山的主體終於浮出水面——這場因隨機數缺陷引發的系統性漏洞,已經發展成爲比特幣歷史上規模最大、影響最深遠的安全事件之一。

技術細節:暴力攻破 22 萬個 BTC 錢包的完整過程

那麼,這 22 萬個 BTC 弱隨機錢包是如何生成的呢?讓我們詳細介紹具體的技術搜索過程。

第一步:選擇相同的僞隨機數生成器(PRNG)MT19937 來生成隨機數。再次強調,該 PRNG 完全不具備密碼學安全性。

第二步:採用極低熵種子(0~2^32-1)來初始化 MT19937。這些 BTC 錢包私鑰能被如此快速地推測出來,低熵種子是最大的罪魁禍首。

第三步:MT19937 每輪輸出一個 32 位整數,但並不全部使用,僅選用最高 8 位,也就是說每輪 MT19937 將得到一個字節。

第四步:引入 OFFSET 這個特徵,以擴展私鑰範圍。須知 BTC 中的私鑰種子爲 32 字節(等同於 24 個助記詞,即 256 bit),這 32 個字節由第(32* OFFSET)輪到第(32 * OFFSET + 31)輪獲得,從而生成 BTC 私鑰種子。須知 BTC 中的私鑰種子是 32 字節,具體來說:

(1)第 0 ~ 31 輪,輸出 32 字節私鑰。

(2)第 32 ~ 63 輪,輸出 32 字節私鑰。

(3)第 32 * 2 ~ 95 輪,輸出 32 字節私鑰。

(4)以此類推,OFFSET 最多可取到 3232。

第五步:在私鑰種子的基礎上,使用公開的 BIP32 錢包派生算法,採用派生路徑 m/49'/0'/0'/0/0 派生子公私鑰對。

第六步:基於子公鑰,生成前綴爲 3 的 P2WPKH-nested-in-P2SH 類型錢包地址。

第七步:如果生成的地址在鏈上確實有使用記錄,說明成功找到了弱隨機數錢包,記錄下其錢包地址和對應私鑰。

以上整個搜索過程都是確定性的,唯一的變量在於低熵種子的選擇,共有 2^32 種可能性,這遠遠低於 BTC 標準私鑰空間的 2^256,因此可以通過暴力搜索的方式獲得所有 22 萬個弱隨機錢包及其對應私鑰。

完整故事的來龍去脈

讓我們完整梳理一下整個事件的發展脈絡。

早在數年前(最早可追溯至 2018 年),一些數字資產項目在開發過程中錯誤地引入了不具備密碼學安全性的僞隨機數生成器(PRNG),並將其應用於錢包私鑰生成這一極度敏感的環節。由於當時開發者缺乏對密碼學安全性的理解,這一錯誤在當時並未被發現,卻爲後續的大規模漏洞埋下了安全隱患。

不幸的是,隨着時間推移,這一問題逐漸被黑客發現並惡意利用。不同的攻擊團體先後基於相同原理發動了多起知名攻擊事件——包括 Wintermute 被盜、Trust 隨機數漏洞事件、以及 Libbitcoin 弱錢包事件等。這些攻擊合計造成了數億美元的資產損失,也讓「隨機數安全」這一原本被忽視的技術細節成爲行業焦點。

研究者在分析這些事件的共性時,發現所有受害錢包均存在相似的隨機性缺陷,並進一步追溯到更早的 Lubian 礦池被盜事件。經過深入研究,他們確認 Lubian 使用的錢包同樣依賴不安全的隨機數生成機制,是這類「弱錢包」羣體的一部分。隨後的系統化分析揭示出更驚人的事實:整個網路中共有約 22 萬個弱隨機錢包,涉及總金額 12 萬個 BTC,構成了迄今爲止規模最大、影響最深遠的隨機數安全事件。

至於外界流傳的「美國司法部主導了 Lubian.com 被盜事件」的說法,主要源於一個微妙的事實:在司法部正式介入處理相關資產的過程中,原本長期處於靜止狀態的 Lubian 關聯比特幣地址突然發生了大規模的資產轉移,這一時間節點的重合鏈上地址的直接關聯令衆多觀察者產生懷疑,認爲政府方面可能採用暴力破解手段來恢復相關私鑰。也存在另一種可能——美國政府並未直接暴力破解私鑰,而是控制了持有私鑰的個人或實體,從而促成了資金轉移。

盡管這批錢包屬於可被攻破的弱隨機錢包,其私鑰在理論上確實可以通過技術手段重現,但截至目前,仍然無任何公開且可驗證的證據表明,美國政府主導了針對相應私鑰的「暴力破解」行動。除非相關機構正式公開承認技術介入的事實,否則整個事件的真實過程仍將籠罩在謎團之中。

如何獲得密碼學安全的隨機數?

如今我們已經認識到安全隨機數的重要性,那麼在實際開發和應用中應該如何正確獲取呢?需遵守以下幾個原則:

(1)優先使用操作系統提供的安全接口,以系統熵池爲基礎生成隨機數。

(2)在具備條件時使用安全硬件熵源,如 Intel SGX CPU 的硬件隨機數指令。

(3)在 MPC 場景下,可融合多方熵源以提升整體安全性,例如將 Linux 系統熵池 與 Intel SGX CPU 的硬件隨機數 結合使用,從而避免單一熵源失效或被預測的風險。

(4)採用經過廣泛驗證的密碼學庫中的安全隨機數生成接口,如 libsodium、BoringSSL、OpenSSL 等。

(5)保證種子熵不少於 128–256 bit,禁止使用時間戳、進程號等低熵源作爲種子。

(6)嚴禁使用非密碼學安全的僞隨機數生成器(非 CSPRNG),例如 Mersenne Twister (MT19937)、Math.random()、rand()。

MPC 的多源熵融合優勢

與單方系統相比,MPC 具備天然的熵融合優勢:每一參與方都可獨立提供隨機熵源,最終的隨機結果由各方共同生成。只要其中任意一方保持誠實,整個系統的隨機性便無法被預測或操縱。這種多源隨機結構顯著提升了系統的整體安全性與抗篡改性,是 MPC 協議在安全性上的核心優勢之一。

Safeheron 基於 MPC 與 TEE 技術構建了數字資產安全存管協議。在該方案中,MPC 協議的各參與方採用多種獨立的安全熵源,包括 Linux 系統熵池以及 TEE 硬件熵源(如 Intel SGX 硬件隨機數指令)等。這種多源熵融合機制不僅強化了系統的安全邊界,也爲構建可信執行環境(TEE)與分布式籤名體系奠定了更高的安全基線。

結語

這場看似神祕的「12 萬枚比特幣失竊」事件,揭示的並非某種算法被攻破,而是早期開發者在私鑰生成過程中誤用了非密碼學安全的隨機數算法,從根源上削弱了整個系統的安全性。

加密資產的安全最終取決於密碼學實現的嚴謹程度,任何細微的工程疏漏,都可能被黑客成功利用,並最終決定數字資產的歸屬。唯有從源頭確保隨機數安全,使用受信任的熵源與經過驗證的密碼學庫,才能讓「隨機」回歸其本意——不可預測,亦不可篡改。

相關文章